全文约4000字 10图表 阅读约5分钟

美国国防部把隔离技术用到了极致:1)在涉密网和非密网之间使用网闸隔离;2)在非密网和互联网之间使用互联网隔离;3)在上云过程中使用云隔离;4)在数据中心使用微隔离。

总体来看,云是未来,浏览器是工作入口,所以云和浏览器隔离的结合,也就是云隔离,可以实现隔离技术的普惠化,才可以把隔离的梦想带到现实。

在安全领域,你可能不得不关注四大安全平台:1)网络安全领域中的SSE(安全服务边缘)平台;2)数据安全领域中的DSP(数据安全平台);3)应用安全领域中的CNAPP(云原生应用保护平台);4)事件响应领域的XDR(扩展检测与响应)。

其中,SSE(安全服务边缘)本质就是零信任云访问平台。Gartner将SSE作为四大安全平台之首,是有原因的。而每个SSE头部厂商都将云隔离作为必备功能项,也是有原因的。本文将为你揭秘。

聪明的读者会发现:本文与其说是云隔离的梦想,不如说是云访问的梦想,也就是零信任云访问平台(SSE)的梦想,终究也是企业安全云的梦想。

本文来自2022年8月2日在ISC 2022大会上的演讲《云隔离的梦想》,总共只有10张片子。视频见文末。

目 录

1.安全隔离的梦想

2.何为云隔离平台

3.云隔离平台为何重要

4.美国国防部大力推进RBI项目

5.DISA技术路线图

6.成熟度曲线反映RBI日趋成熟

7.SSE前十厂商全部整合RBI能力

8.SSE的能力构成

9.RBI在正反两个方向同时工作,增强边缘安全方案

10.RBI与浏览器相得益彰

01

安全隔离的梦想

想必大家听说过美国黑人运动领袖马丁·路德·金发表的著名演讲——《I have a dream》(我有一个梦想),呼吁了种族平等。

在安全行业里,也有一个梦想,是关于安全隔离的梦想——即把好的东西放进来,把坏的东西隔离在外。

隔离的强度。值得提醒的是,隔离(Isolation)其实是一种非常强的安全控制措施,通常用于密级不同的网络之间,比如高密级和低密级之间。所以隔离经常会成为军方或涉密部门的强需求。

谁是真隔离。真正敢称为“隔离”的产品和技术并不多。

- 有时候说的“隔离”,只是“分段”。隔离是Isolation;分段是Segment。比如说,微隔离=微分段(microsegment)。以前的网络安全域划分就是典型的“网络分段”,它是粗粒度的分段。在零信任的思想下,又产生了身份分段、应用分段、数据分段,这些算是细粒度的分段。但是,它们都不是隔离。

- 最为人所熟知的隔离技术,是物理隔离。比如网闸、光闸这类安全设备。

- 而虚拟化隔离呢?就要看他的操作系统底层,是否有足够强的隔离机制。

- 那么,浏览器隔离呢?英文用的就是Isolation,所以它也算隔离。尽管浏览器隔离的强度不如物理隔离,但是浏览器隔离的使用场景比物理隔离广泛得多。这主要是因为浏览器已经成为工作入口。而且它还是很大的风口:比如,今年的RSA创新沙盒大赛冠军,就是Talon企业安全浏览器;而另一家成立不到两年的企业安全浏览器公司Island,估值竟高达13亿美元。实际上,经过全方位的对比,360企业安全浏览器是优于这两款国外企业安全浏览器了。

- 这次的主题是云隔离:云隔离就是基于云的浏览器隔离。

照亮隔离梦想。正因为云是未来,浏览器是工作入口,所以云和浏览器隔离的结合,也就是云隔离,就可以实现隔离技术的普惠化,也可以把隔离的梦想带到现实。

02

何为云隔离平台

我们先解释云隔离是什么?然后再说明它为何重要。

云隔离=云浏览器隔离=基于云的远程浏览器隔离。

云隔离的基本思想:

- 在用户浏览器和互联网网站之间,插入云端浏览器;

- 用户浏览器想要访问的内容,由云端浏览器转发过来;

- 用户浏览器本会遭受的威胁,都由云端浏览器来屏蔽掉。

这里的关键是:怎么转发内容,怎么屏蔽威胁。也就是图中的第4步。这里存在三种技术路线:

- 像素推送:云浏览器直接将网页展示的像素图像,传输给用户浏览器。这是非常安全的。

- DOM重建:云浏览器通过重建网页的HTML和CSS等内容,来清除已知漏洞和潜在的恶意内容。

- 智能渲染:云浏览器向用户浏览器传输的内容是渲染指令,而非网页资源。

这三种技术路线各有利弊,综合运用时,可以适用于不同安全等级的场景,从而发挥最佳效果。

03

云隔离平台为何重要

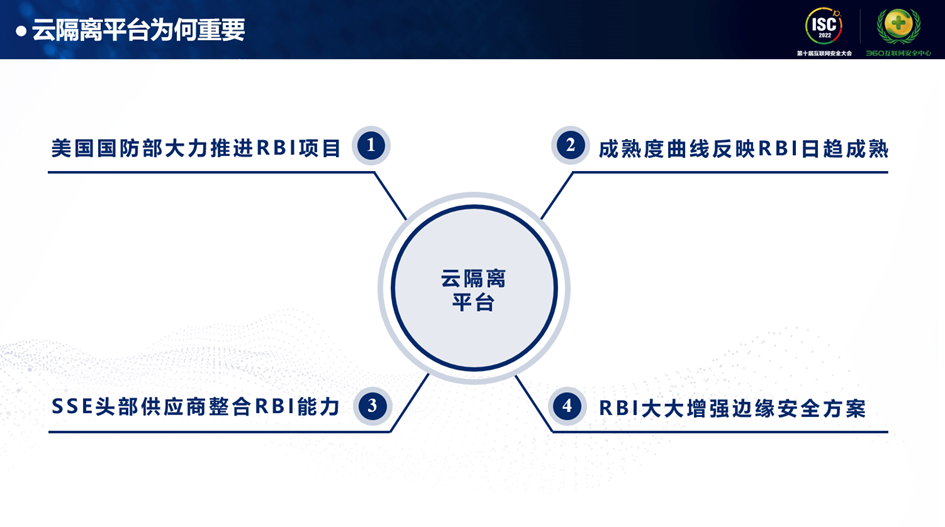

这里做了一个梳理,反映云隔离平台为何值得关注:

- 美国国防部当前正在大力推进RBI项目。计划推广到它的几百万终端上。

- 通过Gartner的成熟度曲线,来反映RBI技术日趋成熟。

- SSE(安全访问边缘)排名前十的国际供应商,全部整合了RBI能力。SSE是安全访问边缘,也就是零信任访问平台。

- RBI大大增强边缘安全解决方案。第3条只是一个外在现象,第4条却是内在本质。

下面,分别解释下这几个方面。

04

美国国防部大力推进RBI项目

美国国防部的RBI项目名称是CBII(基于云的互联网隔离),本质就是基于云的远程浏览器隔离。

美国国防部采用RBI的一个非常重要的原因,就是他们发现,针对美国国防部网络的攻击中,大约有30%到70%来自浏览器。所以,浏览器成为最大的攻击暴露面。而RBI技术就可以解决此问题。

DISA开展RBI项目的大概过程是这样的:

- 2018年6月,DISA(国防信息系统局)发布RBI方案需求;

- 2020年8月,DISA以1.99亿美元,签订RBI项目合同。Menlo Security公司负责CBII项目解决方案的交付工作。

- 2020年底,DISA(国防信息系统局)发布《2019-2022财年战略计划》2.0版本。将RBI纳入未来两年的战略计划。

- 2021年初,CBII技术已经完成测试验证,处于国防部内部推广部署的阶段。DISA原计划在2021财年将其扩展到整个国防部,并将其应用于电子邮件和附件。

- 2021-2022年期间,DISA计划大力推进RBI项目的部署实施,将其扩展到整个国防部,将RBI用户数量从最初的10万,最终扩展至350万。DoD总共有多少人呢?不过两三百万(美军现役加文职大概200万)

接下来,再看看DISA战略计划中的RBI内容。

05

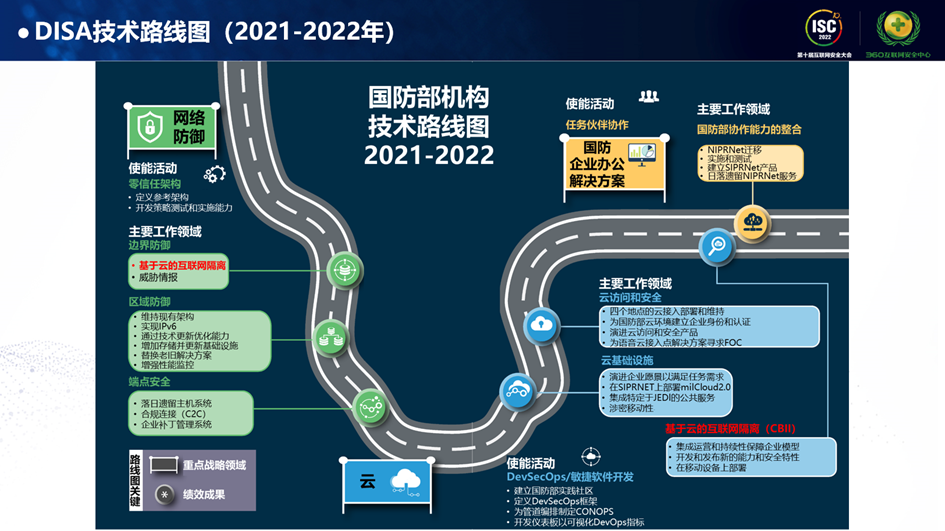

DISA技术路线图

在DISA的《2021-2022财年战略计划》图中,我们用以红色字体标记了RBI项目。其中,这个技术路线图中,有三大领域:网络防御、云计算、企业办公。而RBI项目,则同时出现在网络防御和云计算这两个领域中。我们分别来看看:

在网络防御领域,DoD有三层纵深防御:边界防御+区域防御+终端防御;而云隔离属于边界防御的范畴。我来解释一下:美国国防部有涉密网和非密网两类网络,会产生两种连接需求:

- 一是涉密网和非密网的连接,采取类似物理隔离(也就是网闸、光闸)的方法来解决;

- 二是非密网和互联网的连接,以前主要使用老三样(也就是防火墙、防病毒、入侵检测),当然还有安全大脑的分析。但它现在有了RBI以后,就可以极大减少面向互联网的暴露面。

在云计算领域有3项关键工作(右下角浅蓝色框):一是云基础设施(云连接);二是云访问和安全(云访问);三是基于云的互联网隔离(CBII)(云隔离)。正是通过这三个大招(云连接、云访问、云隔离),DoD搞定了安全上云问题。

现在,我来总结一下:1)DoD在涉密网和非密网之间使用网闸隔离;2)在非密网和互联网之间使用RBI,被称为“互联网隔离”;3)在国防部的云中,也使用了RBI,被称为“云隔离”;4)在数据中心中,则使用零信任的微隔离。

所以,我才认为,美国国防部把隔离技术用到了极致,也几乎实现了隔离梦想的普惠化。

06

成熟度曲线反映RBI日趋成熟

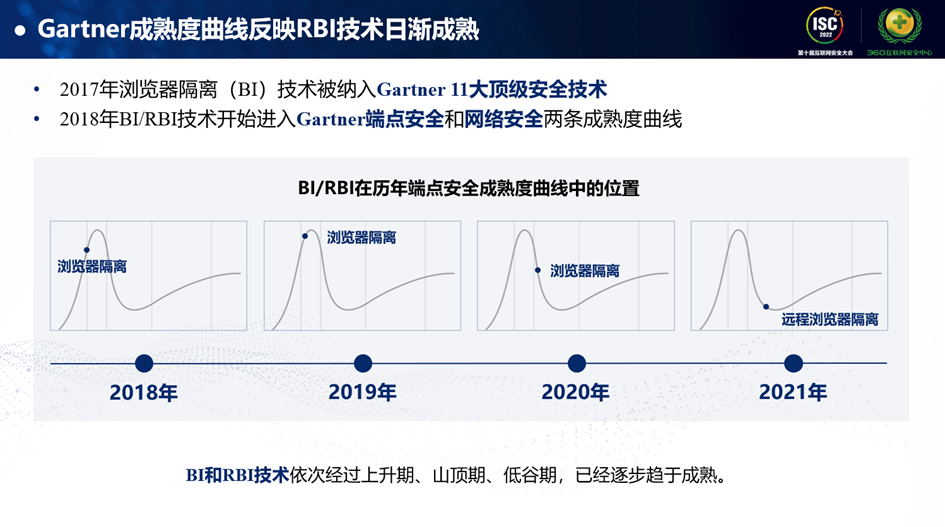

Gartner是顶级的咨询机构,其成熟度曲线非常著名。但其实它来自心理学领域著名的达克效应,反映了人类认知事物的过程,主要包括3段:愚昧之山+绝望之谷+开悟之坡:

- 人们总是先兴冲冲地登上愚昧之山(就像说风口来了、风口来了,跟着炒概念);

- 然后发现现实没有想象的那么美好,于是跌下神坛,掉入绝望之谷;

- 历经过度的希望和过度的失望之后,终于产生了稳定的期望。于是踏上了开悟之坡。

2017年,浏览器隔离(BI)技术被纳入Gartner 11大顶级安全技术。2018年进入Gartner端点安全和网络安全这两条成熟度曲线。我们对比了近5年的成熟度曲线,发现BI/RBI依次经过上升期、山顶期、低谷期,已经逐步趋于成熟。

07

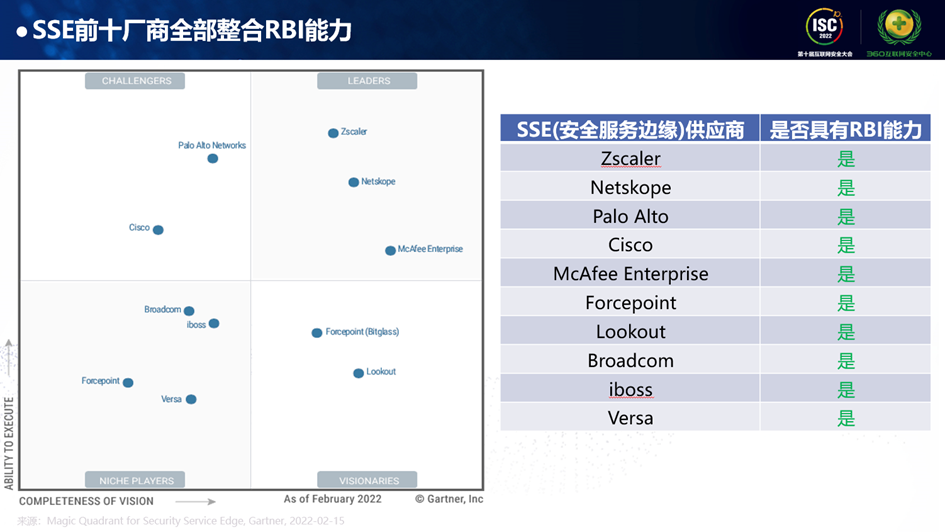

SSE前十厂商全部整合RBI能力

正是因为RBI在技术上基本成熟,所以相关的国外供应商,开始加速整合RBI能力。在Gartner于2022年2月发布的《安全服务边缘(SSE)魔力象限》,象限中的所有提供商,看起来是11个,但因为有收购关系,正好是10个。我逐个排查了一遍,发现他们全部都整合了RBI能力,当然有各种整合方式,有自研、有收购、有集成、有合作等。

当然了,这只是一个表象和结果。我们会问,原因是什么?只是因为RBI技术成熟了吗?非也。下面进行解读。

08

SSE(安全服务边缘)的能力构成

四大安全平台。在安全领域,你可能不得不关注四大平台:

- SSE(安全服务边缘):边缘零信任访问平台。

- DSP(数据安全平台):统合数据安全控制,逐步淘汰孤立的数据安全工具。

- CNAPP(云原生应用保护平台):涵盖云原生应用程序的整个生命周期(从开发到生产的闭环)。

- XDR(扩展检测与响应):面向威胁检测与响应,降低安全运营复杂性。

Gartner把SSE列为四大平台之首,可见对SSE的重视。

SASE背景。我们知道,自Forrester提出来的零信任架构大火之后,Gartner也不甘示弱,在2019年提出SASE(安全访问服务边缘)架构。SASE架构的愿望非常好,融合了网络+安全两个方面,形成一体化安全架构。然而,理想很丰满,现实很骨感。当前大多数大型组织,都有独立的网络团队和安全团队,他们通常做出互相独立的采购决策,难以有效整合网络和安全这两个方面的工作。

SSE概念。于是,Gartner于2021年又提出SSE新概念,SSE由SASE缩减而来,SSE是从SASE中解耦出来的纯安全部分,更加容易落地。本质就是想把安全与网络解耦。所以,这是一个很有意思的现象:SASE用来融合网络和安全;而SSE则用来解耦网络和安全。当然,从某种程度上看,这是对现实的妥协,也算是对企业客户的尊重。

在甩掉网络的包袱后,Gartner对SSE寄予厚望。除了把SSE列为四大平台之首,还把SSE纳入Gartner的4条成熟度曲线:云安全、端点安全、网络安全、应用安全。你觉得4条不够多是吧?Gartner的成熟度曲线的确很多,但是跟咱们安全密切相关的成熟度曲线,总共也就7条(还有身份与访问管理(IAM)、数据安全、安全运营)。

为什么SSE架构要集成RBI能力?如上图所示:

- SSE是以零信任为基础的,这是底层能力;

- SSE对外体现为3大网关能力,也是3大支柱能力:SWG(安全Web网关)、CASB(云访问安全代理)、ZTNA(零信任网络访问,即SDP)。

- 而在中间层的安全服务能力中,RBI为什么能占有一席之地?因为它能够同时补充和增强这3大网关能力。下面来解释为什么这么说?

09

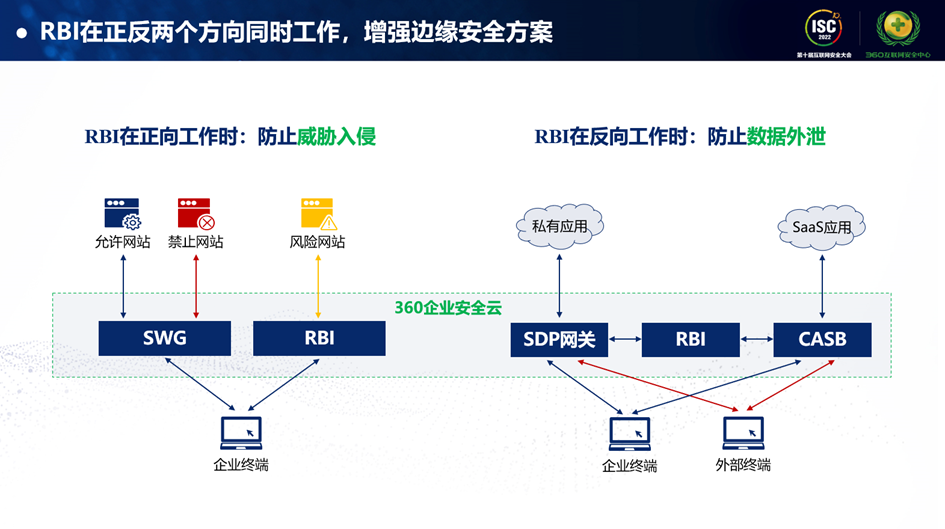

RBI在正反两个方向同时工作,增强边缘安全方案

在这里,我们看到了前面SSE平台的三种网关:

- SWG(安全Web网关):保护用户终端,免受互联网Web攻击。

- SDP(零信任网关):保护云中私有应用,免遭网络攻击。

- CASB(云访问安全代理):保护SaaS应用,免遭数据泄露。

而RBI有正反两种工作方式,大家比较熟悉的是正向方式。

RBI在正向工作时:

- 可以保护用户终端,免受互联网Web攻击。

- 而这种场景正是SWG(安全Web网关)的核心价值。

- 差异性:SWG仅针对已知威胁,例如白名单网站或者黑名单网站;而RBI则可以应对未知风险网站。两者组合才能高效防护。

RBI在反向工作时:

- 可以保护企业敏感数据和应用,免遭数据泄露。注意:它不是防止终端上的数据泄露,而是防止云中企业数据的泄露。

- 而这种场景正是零信任SDP网关(保护私有应用)和CASB(云访问安全代理,保护SaaS应用)的核心价值。

- 差异性:有了RBI之后,应用程序(私有应用或SaaS应用)返回的数据,不会直接传给用户终端,而是传给云隔离平台。也就是说数据可以不落地,用户终端拿不走敏感数据(包含文件、邮件等)。

所以,综合上述正反两种工作方式,RBI可以极大地补充和增强SSE的三大支柱能力。这才是RBI真正的价值所在。

10

RBI与浏览器相得益彰

最后,再强调下:RBI与浏览器是相辅相成、相得益彰的:

- 一方面,RBI保护了客户浏览器,避免了客户浏览器的失陷;

- 另一方面,RBI中云端浏览器毕竟也是浏览器。只有对浏览器技术的深入理解,才能造就出强大的RBI产品。

所以,360企业安全浏览器与360云隔离平台的结合,是一种强强联合。可以为云隔离梦想的实现,贡献力量。

(本篇完)