大家好,又见面了,我是你们的朋友全栈君。

一、shift粘贴键后门介绍

Shift粘滞键是当用户连按5次shift就会自动弹出的一个程序,其实不光是粘滞键,还有各种辅助功能,这类辅助功能都拥有一个特点就是当用户未进行登录时也可以触发。所以攻击者很有可能通过篡改这些辅助功能的指向程序来达到权限维持的目的。 (辅助功能镜像劫持是一样的原理)

二、shift粘贴键后门-教程

前提条件: 假设在攻击的过程中通过利用各种getshell,已经拿到目标服务器administrator权限 靶机: windows Server2012 IP: 192.168.226.128

2.1 创建shift粘贴键后门

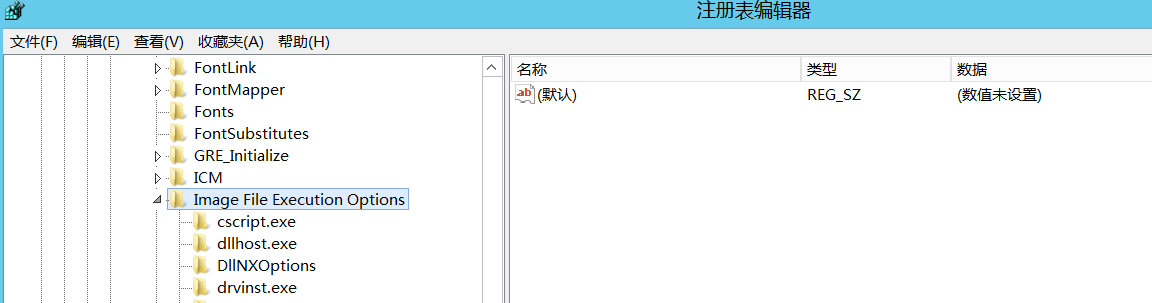

粘滞键的启动程序在C盘的Windows/system32目录下为sethc.exe。所以我们打开注册表,定位到以下路径: HKEY_LOCAL_MACHINE\ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Image File ExecutionOption

在目录中新建一个sethc.exe的子项,并添加一个新键debugger,debugger的对应键值为后门木马的路径,这里我用cmd路径代替一下。 cmd路径:C:\Windows\system32\cmd.exe

2.2 验证shift粘贴键后门

shift粘贴键后门创建完成之后,在锁屏状态下连按次shift粘贴键,C:\Windows\system32\cmd.exe文件运行,弹出命令行。

三、shift粘贴键后门——应急响应发现

3.1 查看镜像劫持

查看发现多了两个镜像劫持,文件位置在注册表的HKEY_LOCAL_MACHINE\ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Image File ExecutionOption

双击sethc.exe文件就会进入注册表,查看注册表键值,确实被植入了shift粘贴键后门

处置: 1、删除sethc.exe

更多资源:

1、web安全工具、渗透测试工具 2、存在漏洞的网站源码与代码审计+漏洞复现教程、 3、渗透测试学习视频、应急响应学习视频、代码审计学习视频、都是2019-2021年期间的较新视频 4、应急响应真实案例复现靶场与应急响应教程

收集整理在知识星球,可加入知识星球进行查看。也可搜索关注微信公众号:W小哥

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

发布者:全栈程序员栈长,转载请注明出处:https://javaforall.cn/193761.html原文链接:https://javaforall.cn