Nginx简介

Nginx 是一款轻量级的 Web 服务器、反向代理服务器及电子邮件(IMAP/POP3)代理服务器,并在一个 BSD-like 协议下发行。其特点是占有内存少,并发能力强,事实上 nginx 的并发能力确实在同类型的网页服务器中表现较好。

文件解析

漏洞介绍及成因

对任意文件名,在后面添加/任意文件名 .php 的解析漏洞,比如原本文件名是 test.jpg,可以添加 test.jpg/x.php 进行解析攻击。

漏洞复现

在网站根目录下新建一个 i.gif 的文件,在里面写入 phpinfo( )

在浏览器中打开

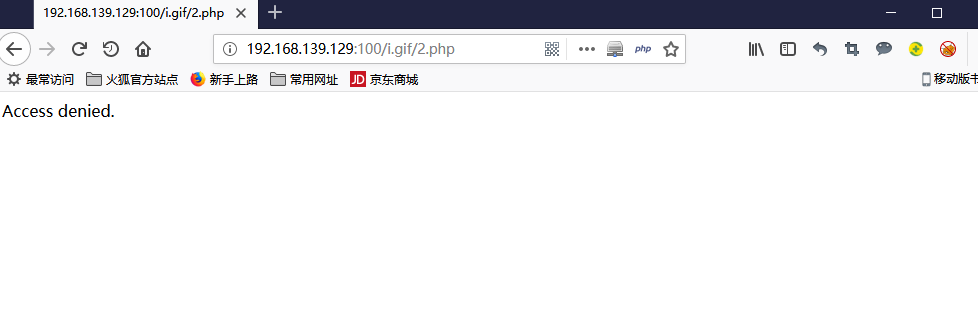

利用文件解析漏洞,

输入192.168.139.129:100/i.gif.2.php,发现无法解析

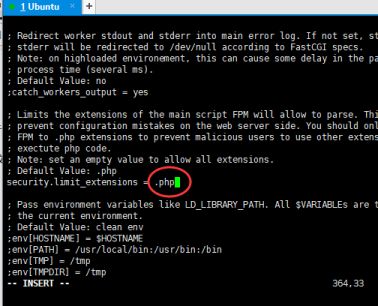

将/etc/php5/fpm/pool.d/www.conf中security.limit_extensions = .php 中的 .php 删除

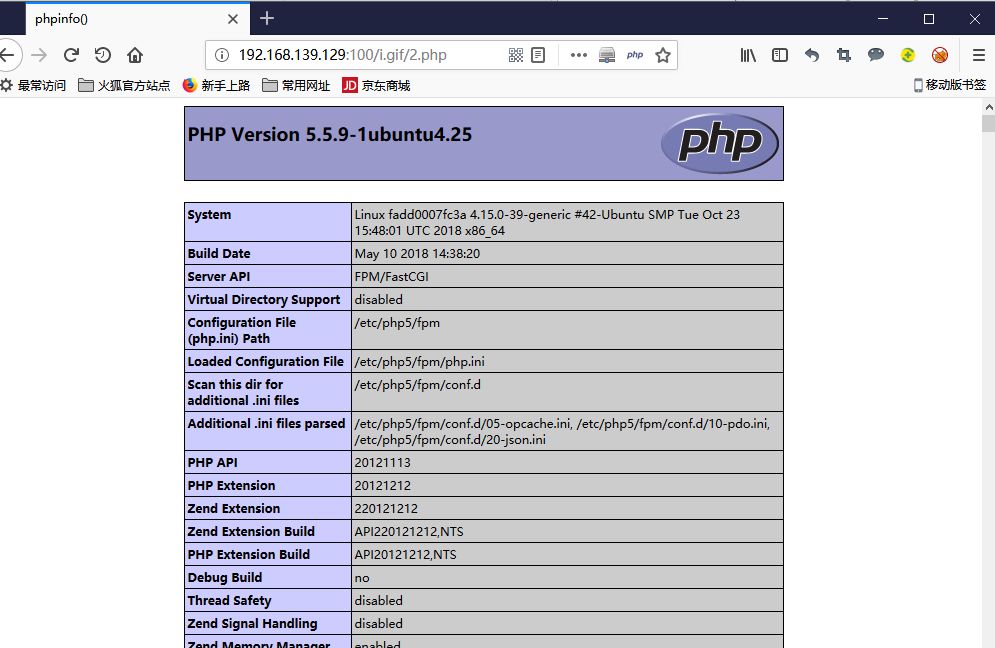

再次在浏览器中打开,成功解析

漏洞介绍及成因

1 将 php.ini 文件中的 cgi.fix_pathinfo 的值设为 0 .这样 php 在解析 1.php/1.jpg 这样的目录时,只要 1.jpg 不存在就会显示 404

2 将 /etc/php5/fpm/pool.d/www.conf 中 security.limit_ectensions 后面的值设为 .php

目录遍历

漏洞简介及成因

Nginx 的目录遍历与 Apache 一样,属于配置方面的问题,错误的配置可到导致目录遍历与源码泄露。

漏洞复现

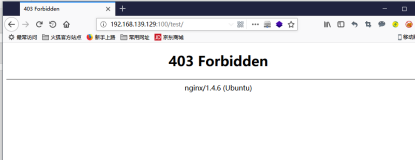

打开 test 目录,发现无法打开

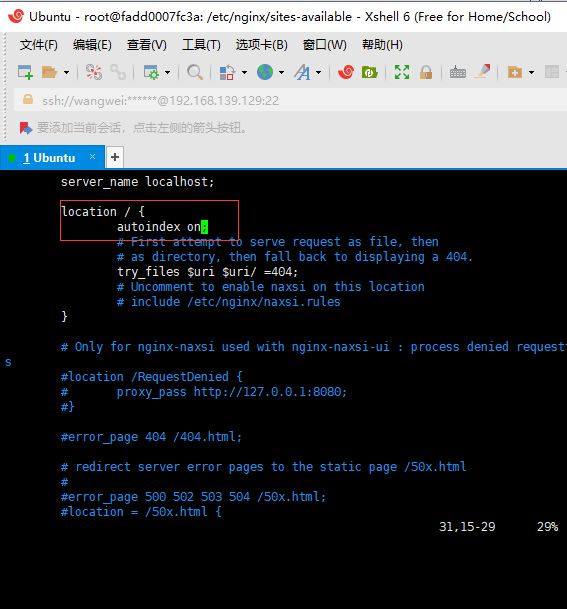

修改/etc/nginx/sites-avaliable/default ,在如下图所示的位置添加 autoindex on

再次访问

漏洞修复

将 /etc/nginx/sites-avaliable/default 里的 autoindex on 改为 autoindex off

CRLF注入

漏洞简介及成因

CRLF 时“回车+换行”(\r\n)的简称。

HTTP Header 与 HTTP Body 时用两个 CRLF 分隔的,浏览器根据两个 CRLF 来取出 HTTP 内容并显示出来。

通过控制 HTTP 消息头中的字符,注入一些恶意的换行,就能注入一些会话 cookie 或者 html 代码,由于 Nginx 配置不正确,导致注入的代码会被执行。

漏洞复现

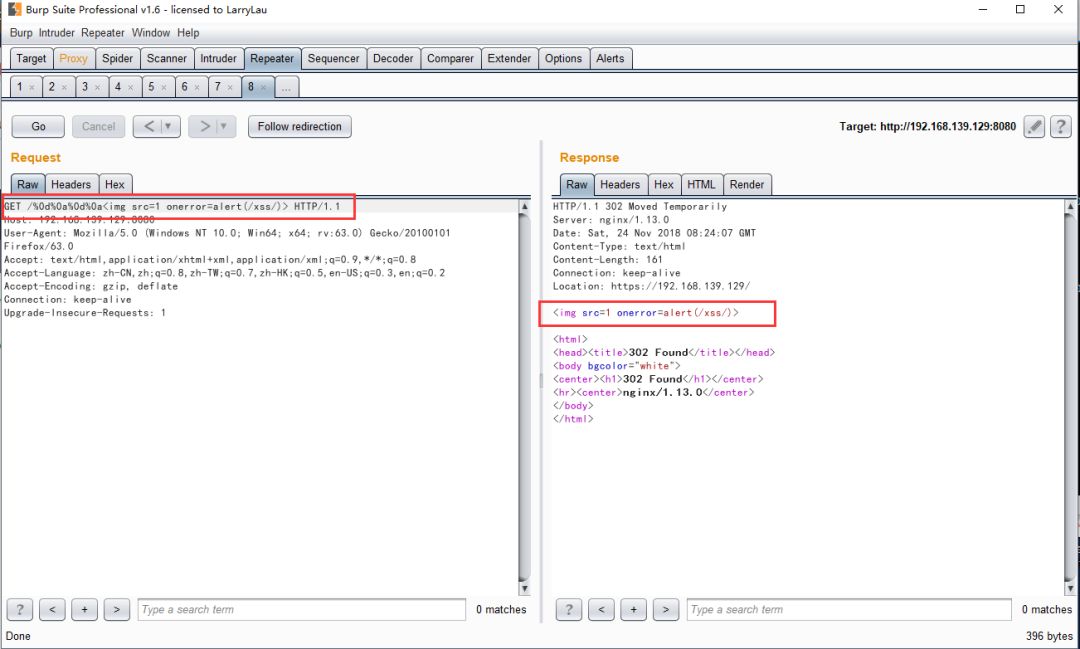

访问页面,抓包

请求加上 /%0d%0a%0d%0a<img src=1 onerror=alert(/xss/)>

由于页面重定向,并没有弹窗

漏洞修复

Nginx 的配置文件 /etc/nginx/conf.d/error1.conf 修改为使用不解码的 url 跳转。

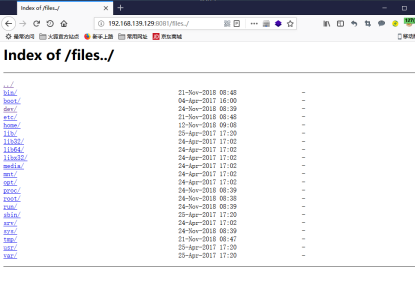

目录穿越

漏洞介绍及成因

Nginx 反向代理,静态文件存储在 /home/ 下,而访问时需要在 url 中输入 files ,配置文件中 /files 没有用/闭合,导致可以穿越至上层目录。

漏洞复现

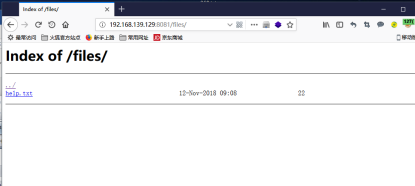

访问:http://192.168.139.128:8081/files/

访问:http://192.168.139.128:8081/files../

成功实现目录穿越

漏洞修复

Nginx 的配置文件/etc/nginx/conf.d/error2.conf 的 /files 使用/闭合。