大家好,我是腾讯云防火墙的产品经理jojen,又见面了,今天在这里和大家聊一聊NAT边界防火墙

一、什么是NAT技术

首先,作为网络工程或网络安全从业人员,大家可能都知道,随着互联网产业的蓬勃发展,当前全球网络设备的数量到2021年将达到全球人口数量的三倍以上,已经远远超出目前我们使用的IPv4地址的总数,如果所有设备同时上网,就会导致IP地址不够用的情况,那么互联网先驱者们如何解决这个问题的呢?—— 一是使用更大地址空间的IPv6地址(这个我们留到以后专门来讨论), 另一个就是通过网络地址转换技术实现地址复用,也就是我们今天要讨论的NAT技术

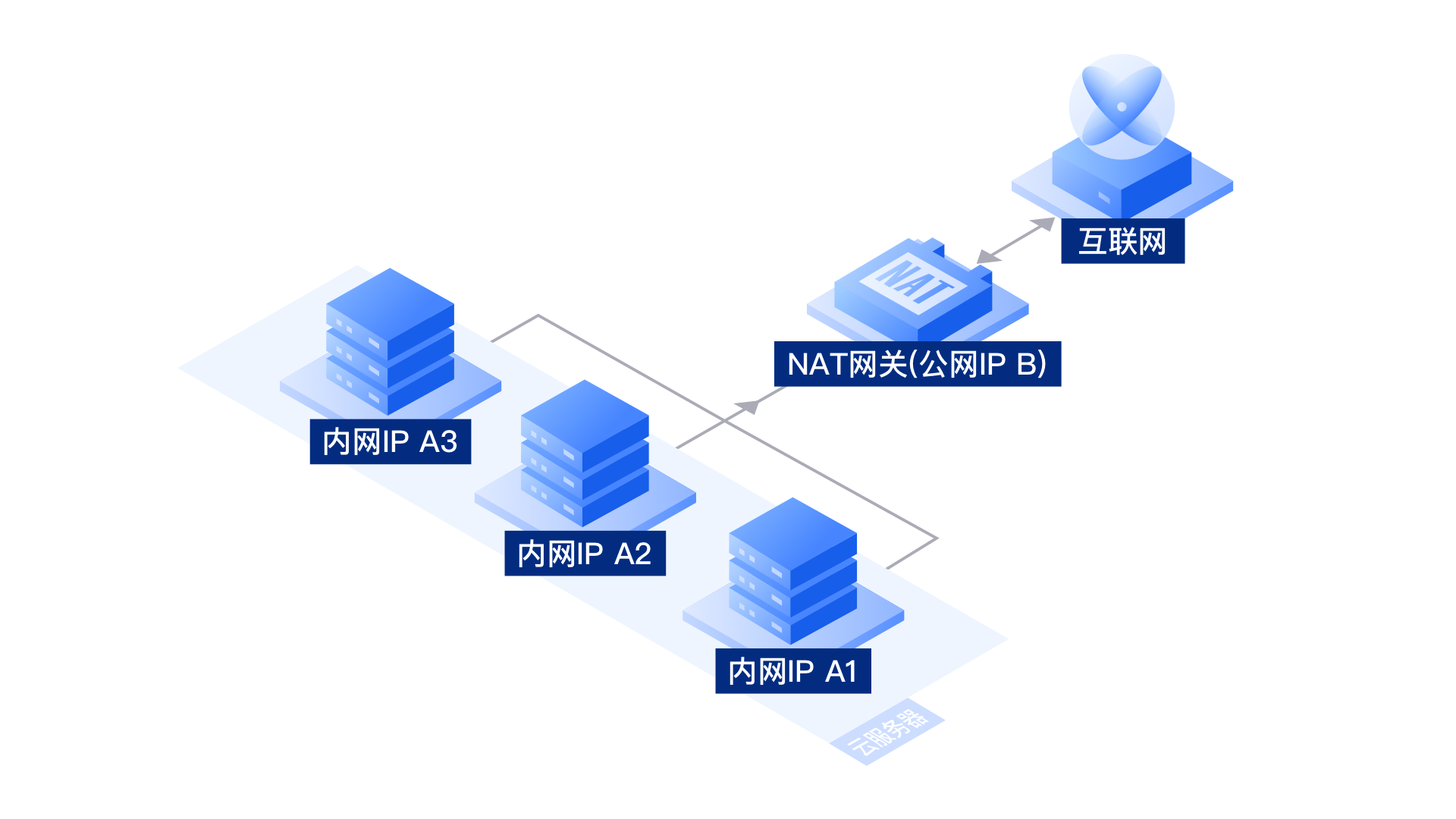

NAT技术通过将内网IP地址转换成公网IP地址与互联网的其他公网IP进行通信,这样一来,多个设备可以通过分享端口的形式,复用同一个公网IP上网,便可以解决IP地址不够用的问题,这种设计类似于全球电话系统的分机号机制

那么NAT这种技术在网络安全当中又有什么应用和缺点呢?

二、NAT边界防火墙

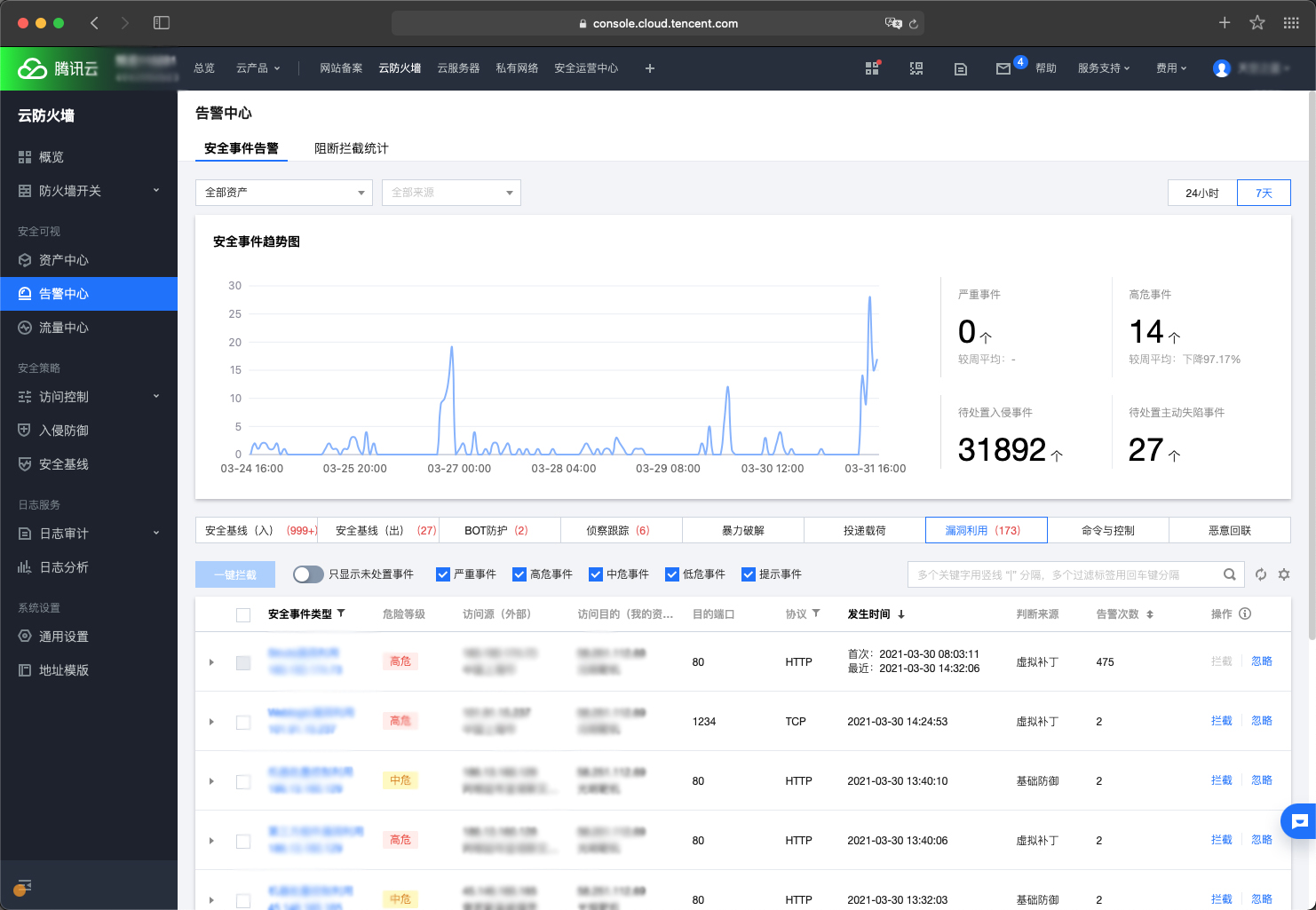

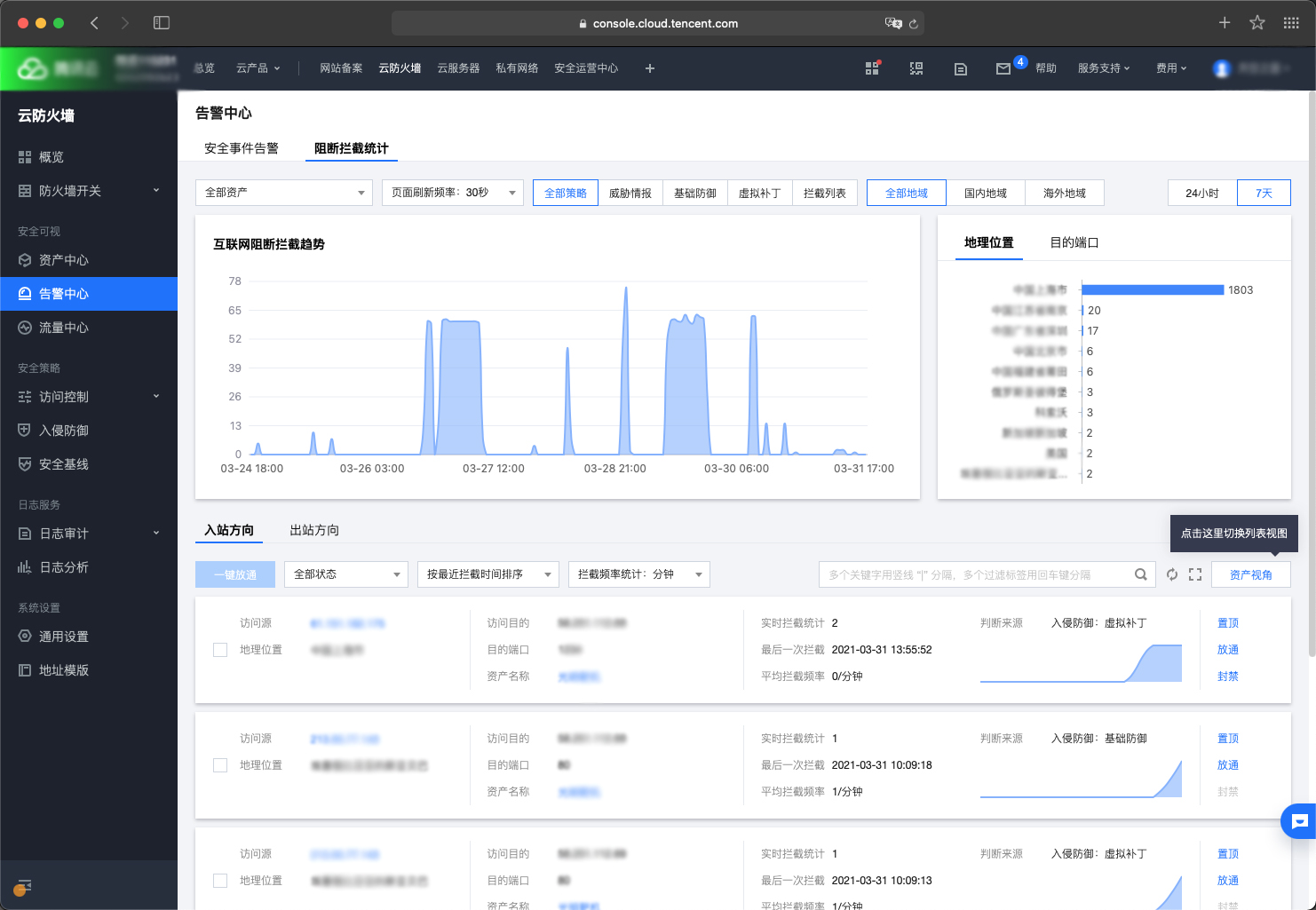

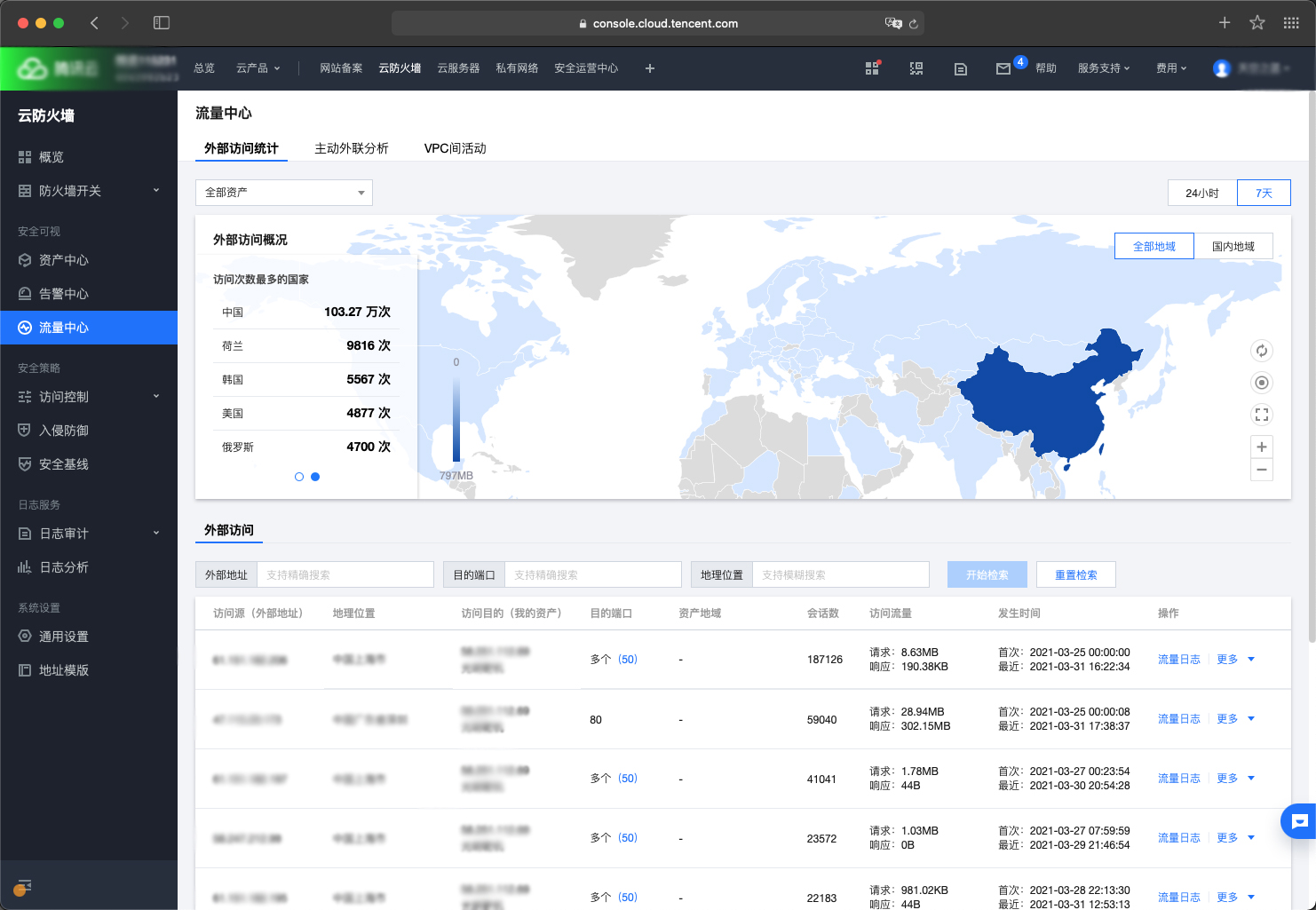

首先,通过NAT技术,可以很好地实现互联网暴露面的梳理与收敛,我们从腾讯云真实流量感知与分析当中发现,公网IP一旦暴露在互联网中,则会遭受黑客组织无时无刻的扫描攻击与探测,倘若重要业务与高危端口没有配置适当的防护策略,则会给黑客可乘之机,引发暴力破解、漏洞利用、远程控制甚至主机失陷. 根据腾讯云服务器失陷的全部工单中统计到,90%以上都是由于公网IP的高危端口直接在互联网开放,引发机器被暴力破解非法登录

因此,对于腾讯云公有云的用户来说,通过NAT网关设备来收敛业务在互联网的暴露是一种很好的网络规划,随后通过云防火墙的互联网边界防火墙,可以对NAT网关对外暴露的公网IP进行防护

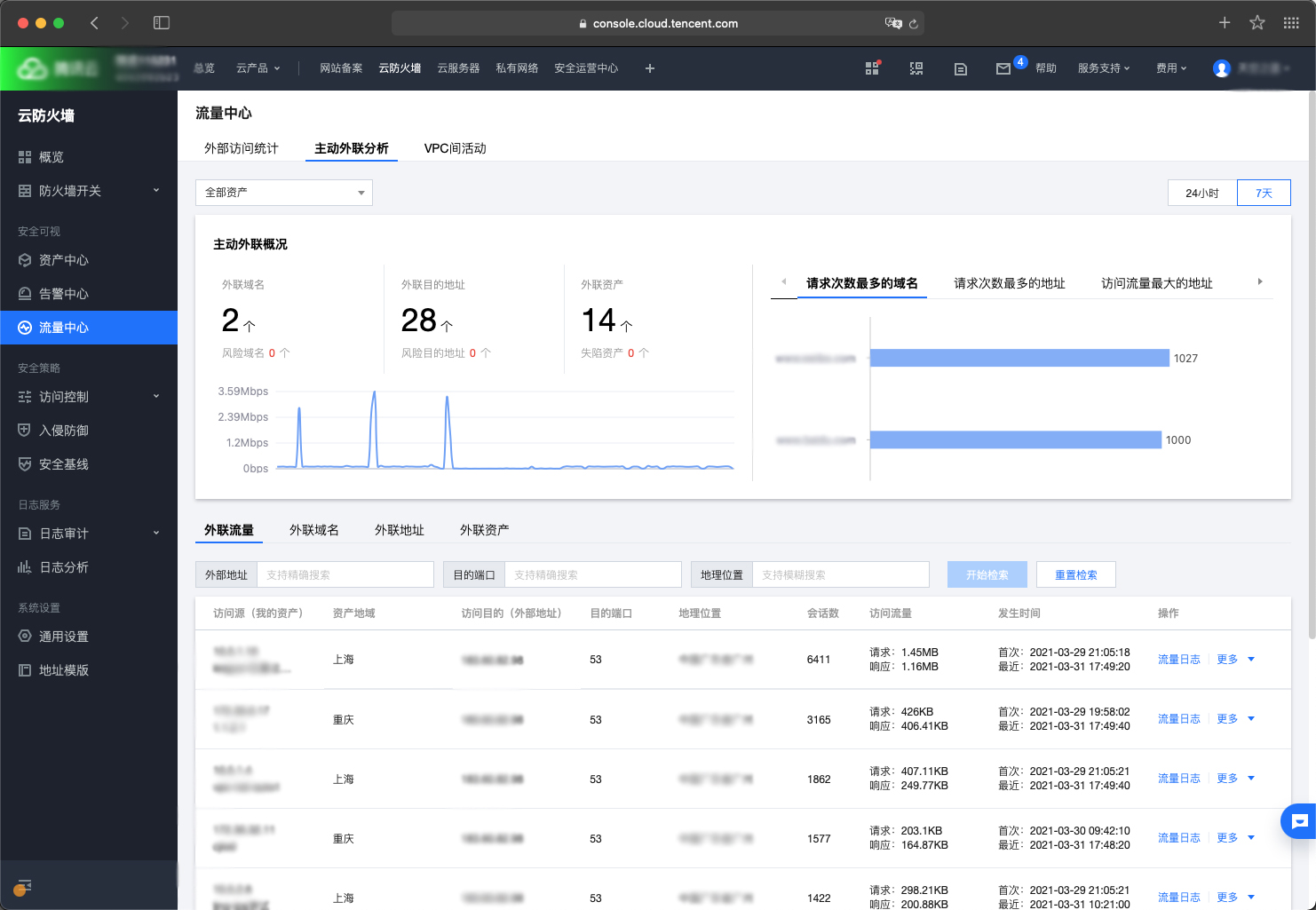

但是,对于使用了NAT网关的用户来说,定位和排障又是一个很棘手的问题,我给大家讲一个真实案例,某用户通过互联网边界防火墙检测到恶意域名访问的安全事件,意味着大概率存在失陷的云服务器,但由于NAT技术隐藏了内网地址,使得用户无法通过告警的公网IP与端口定位到具体的内网IP,当NAT网关关联了较多云服务器资源时(该用户的NAT网关下挂载了200多台云服务器),需要用户手动一一排查,实际执行下来操作成本非常高

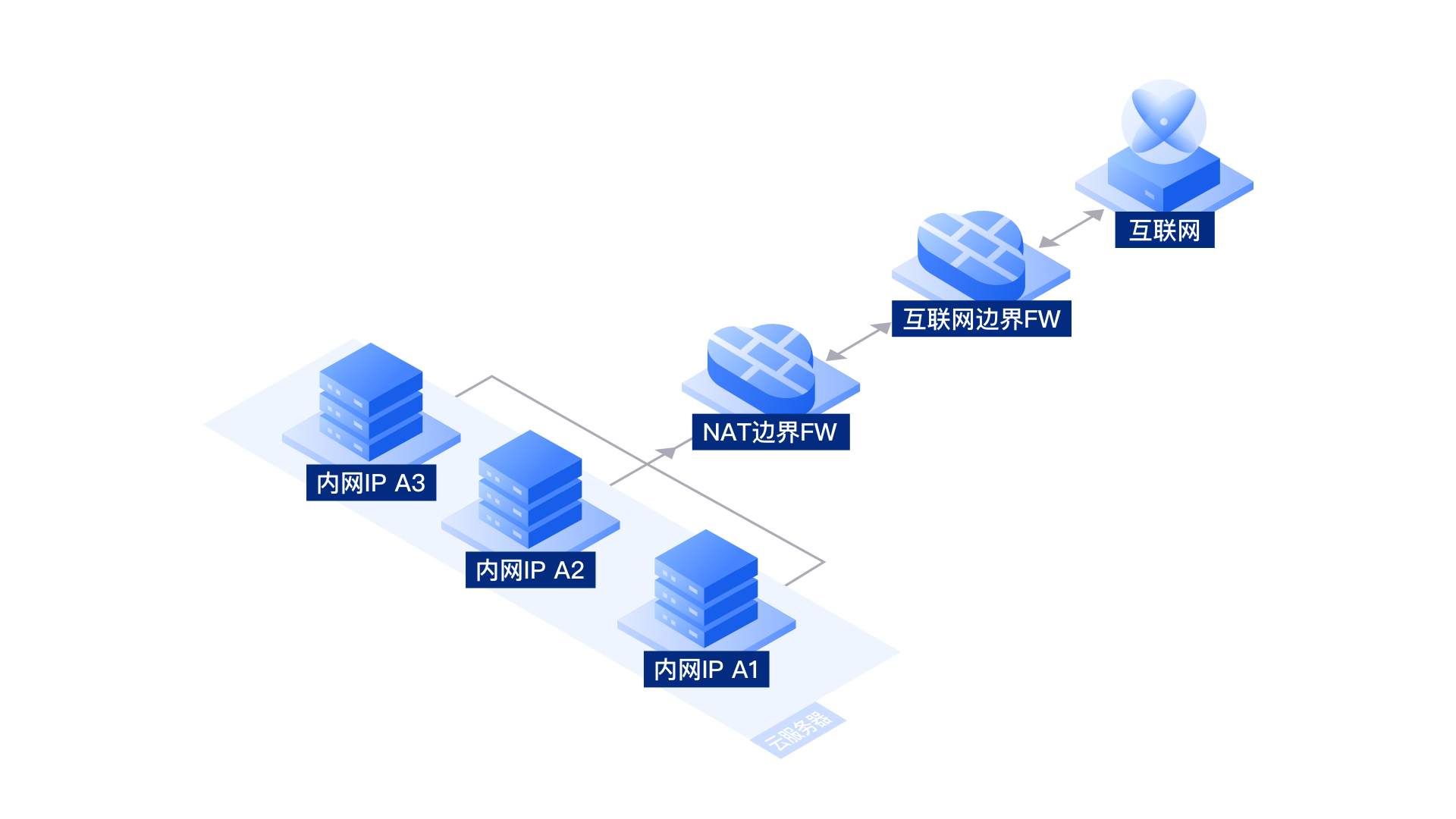

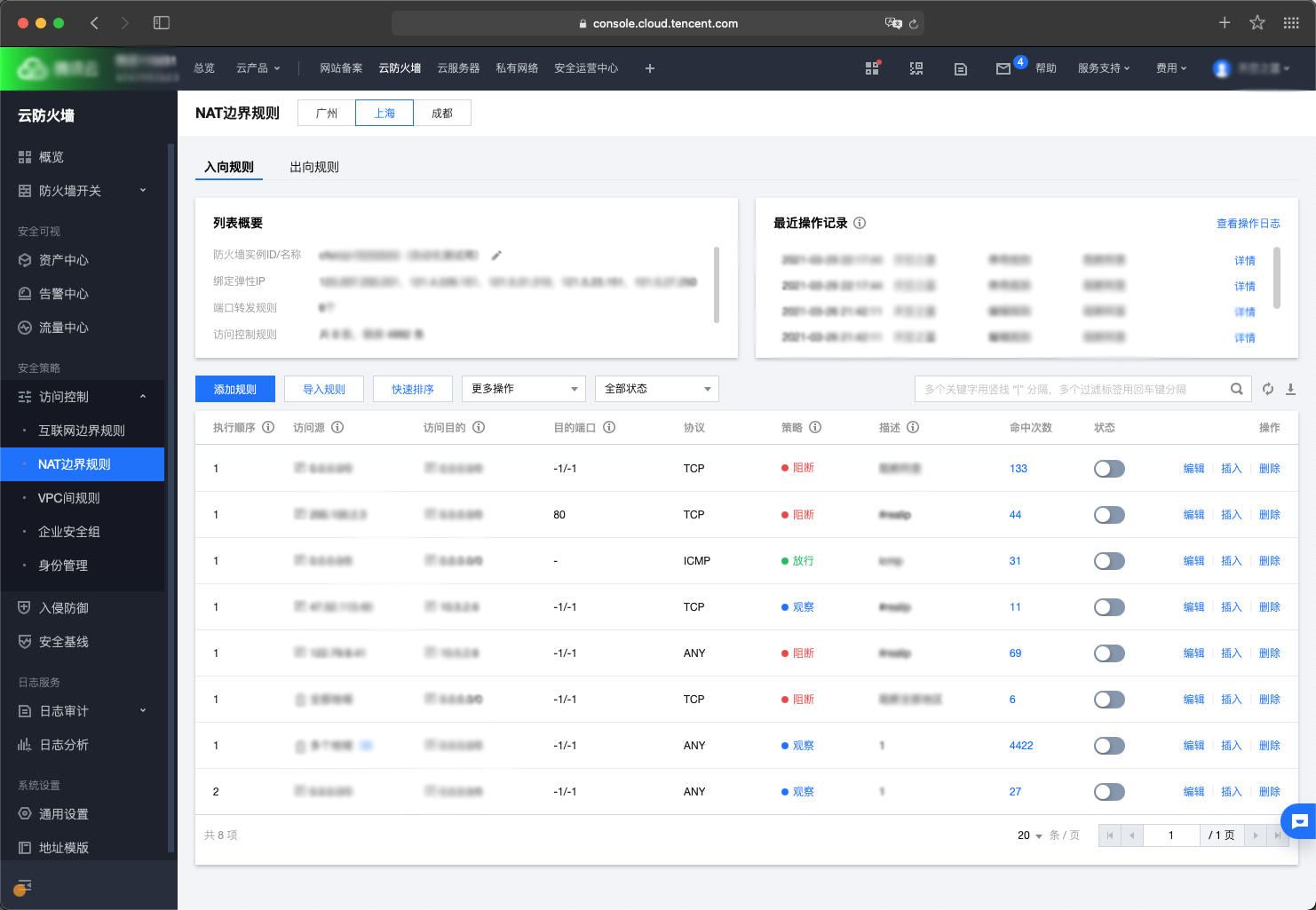

由于部署位置相同,传统网络中往往会将防火墙设备与NAT软件结合,经过几十年的发展,市面上成熟的防火墙设备往往都自带NAT的能力,为了解决上面提到的问题,我们在去年6月推出了NAT边界防火墙,通过云防火墙原生的地址转换能力,提供地址映射关系,一来可以允许用户直接通过内网IP管控流量与访问控制,进行云服务器颗粒度的主动外联管控,另一方面也可以帮助用户在告警中定位到具体的云服务器

三、2.0时代的NAT边界防火墙:接入模式

NAT边界防火墙发布半年多以来,其稳定性和安全能力受到用户的广泛认可,但是由于其NAT能力与NAT网关是重复的,需要用户切换网络且变更出口IP,意味着需要同步修改所有业务单元与分支机构的安全策略,因此对于部分客户而言NAT边界防火墙的使用成本是难以接受的

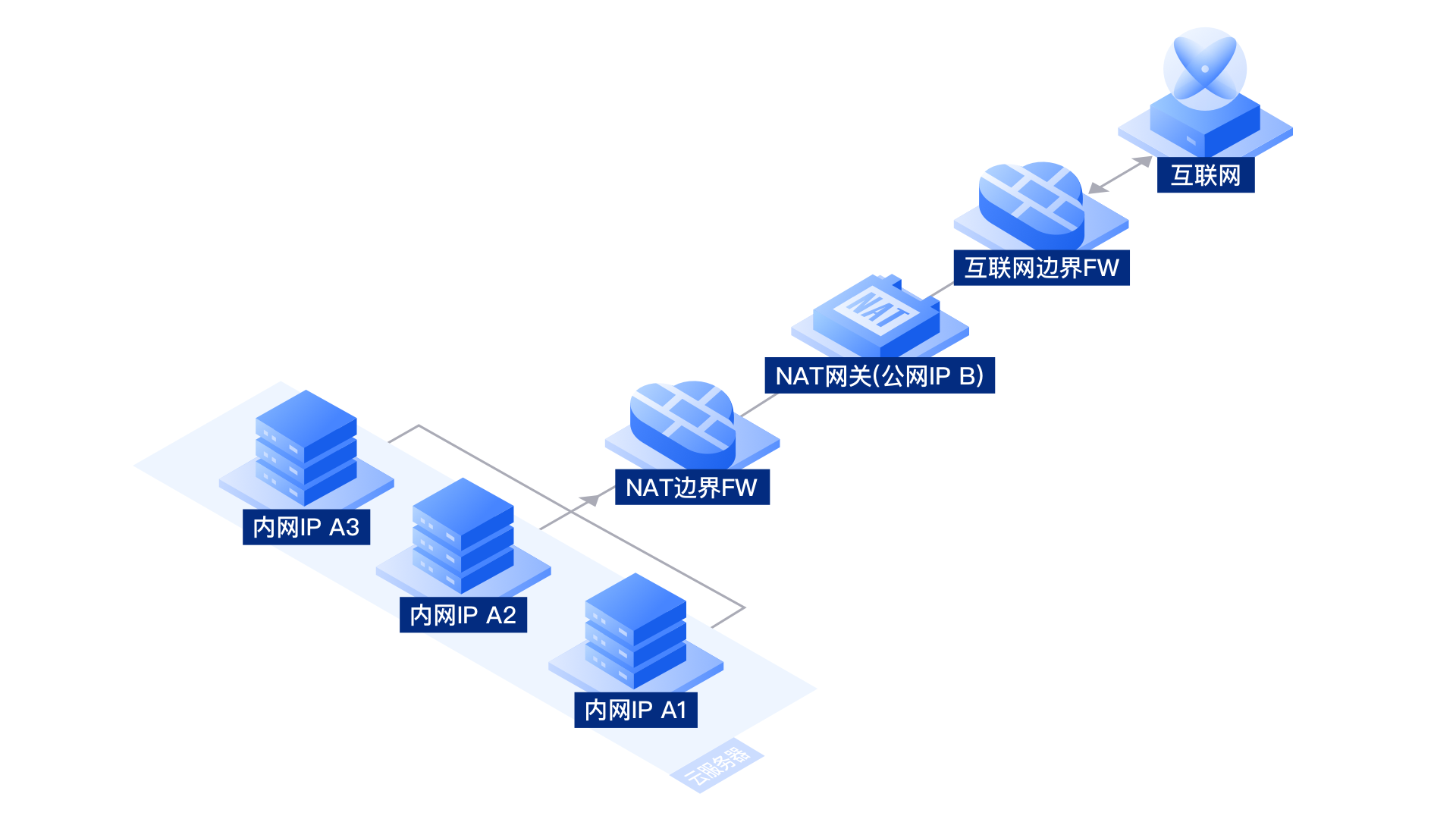

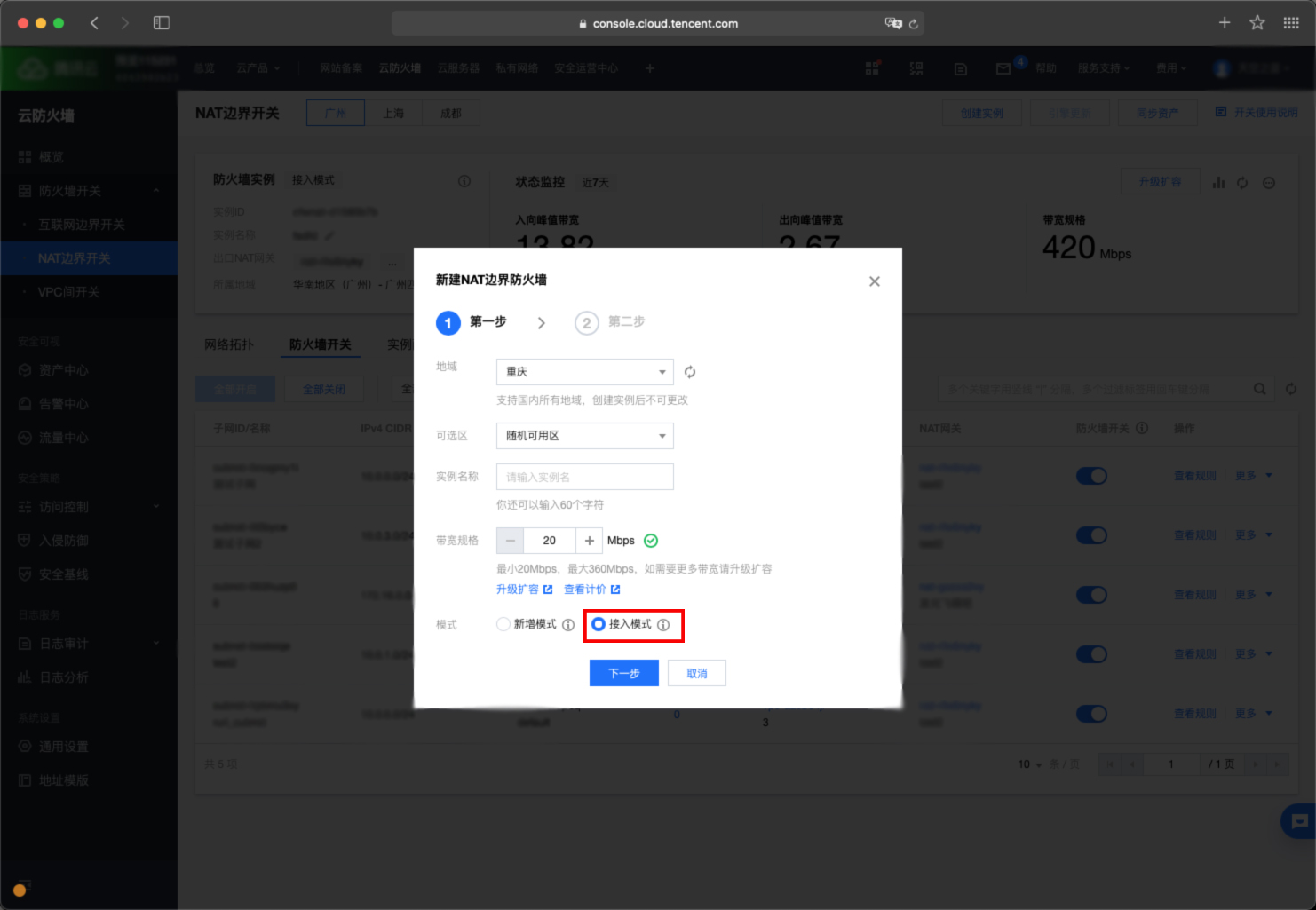

其实在去年6月发布NAT边界防火墙的时候,我们团队内部就深刻预感到可能产生的问题和挑战,早在半年前我们就开始设计并预研新的产品模式以应对上述问题,今天终于可以宣告大家,云防火墙2.1.0版本对NAT边界防火墙进行了重大改良与升级——全新支持接入模式 将云防火墙资源插入到NAT网关与云服务器之间,既能提供精细的安全防护能力,同时也无需用户更改网络配置:

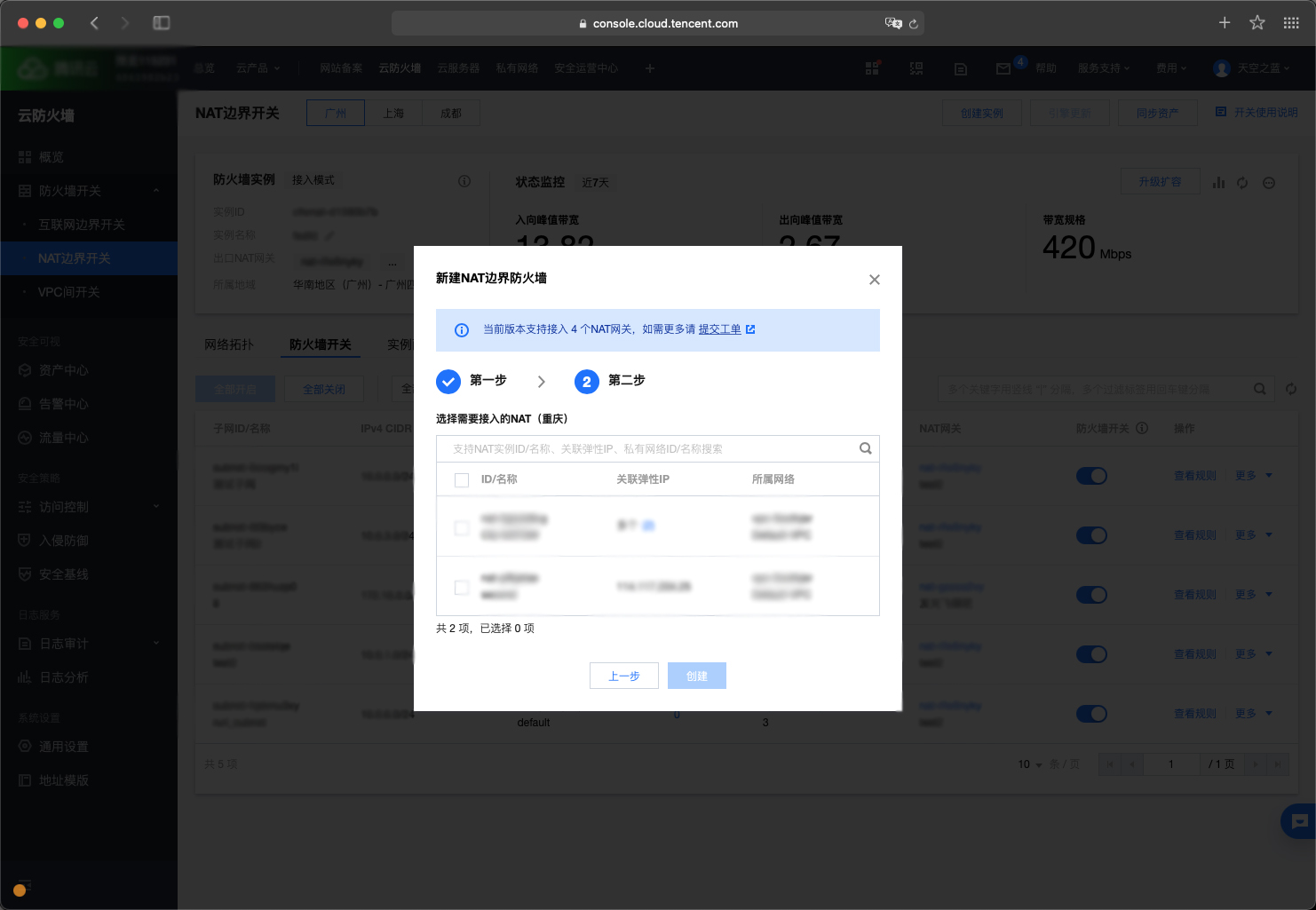

- 创建NAT边界防火墙实例,选择接入模式

- 选择需要接入的NAT网关,系统会自动分配资源将NAT边界防火墙资源配置在云服务器与NAT网关之间

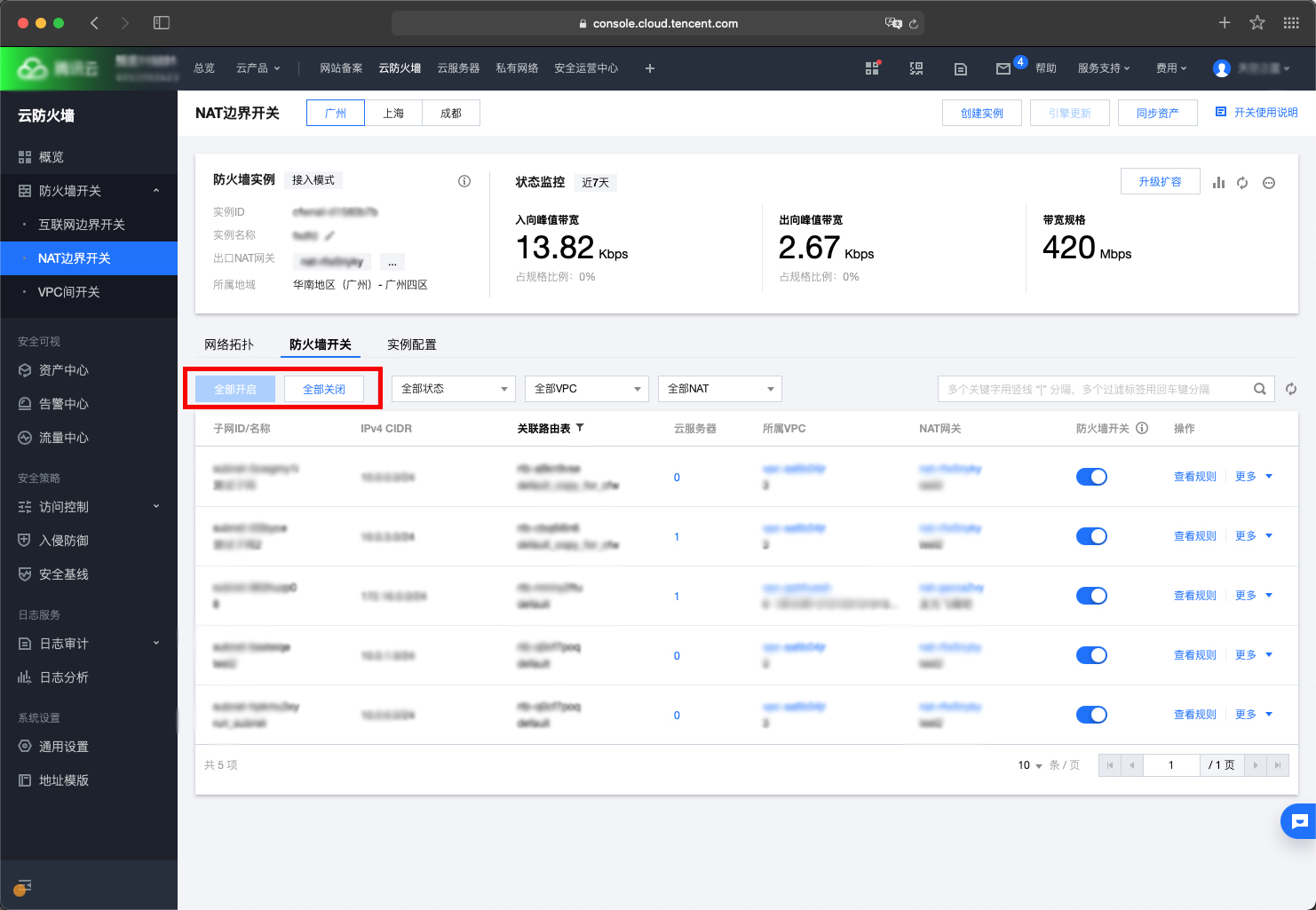

- 在体验上保持了一贯的即开即用,开启开关后,自动下发路由策略与端口转发规则,实现网络流量透明切换

- 支持访问控制、入侵防御、安全基线等安全策略

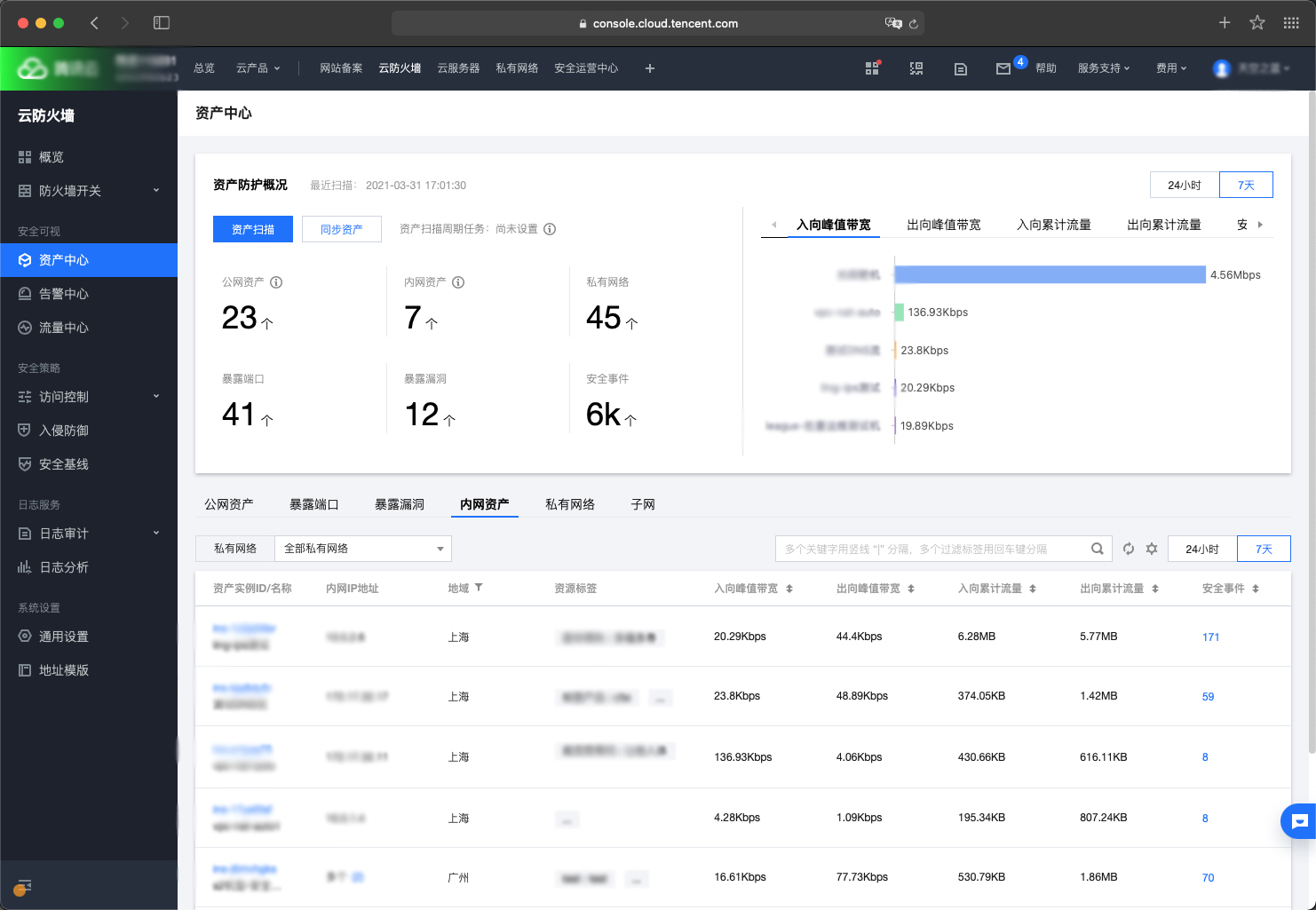

- 支持资产可视化

- 支持告警可视化

- 支持流量可视化,留存6个月流量日志

感谢@花是主人 @海拔5200的༺熊大人༻ @雨中孤风 @jack_tan 等众多朋友在NAT边界防火墙的设计与功能中提出的宝贵建议

四、ONE MORE THING

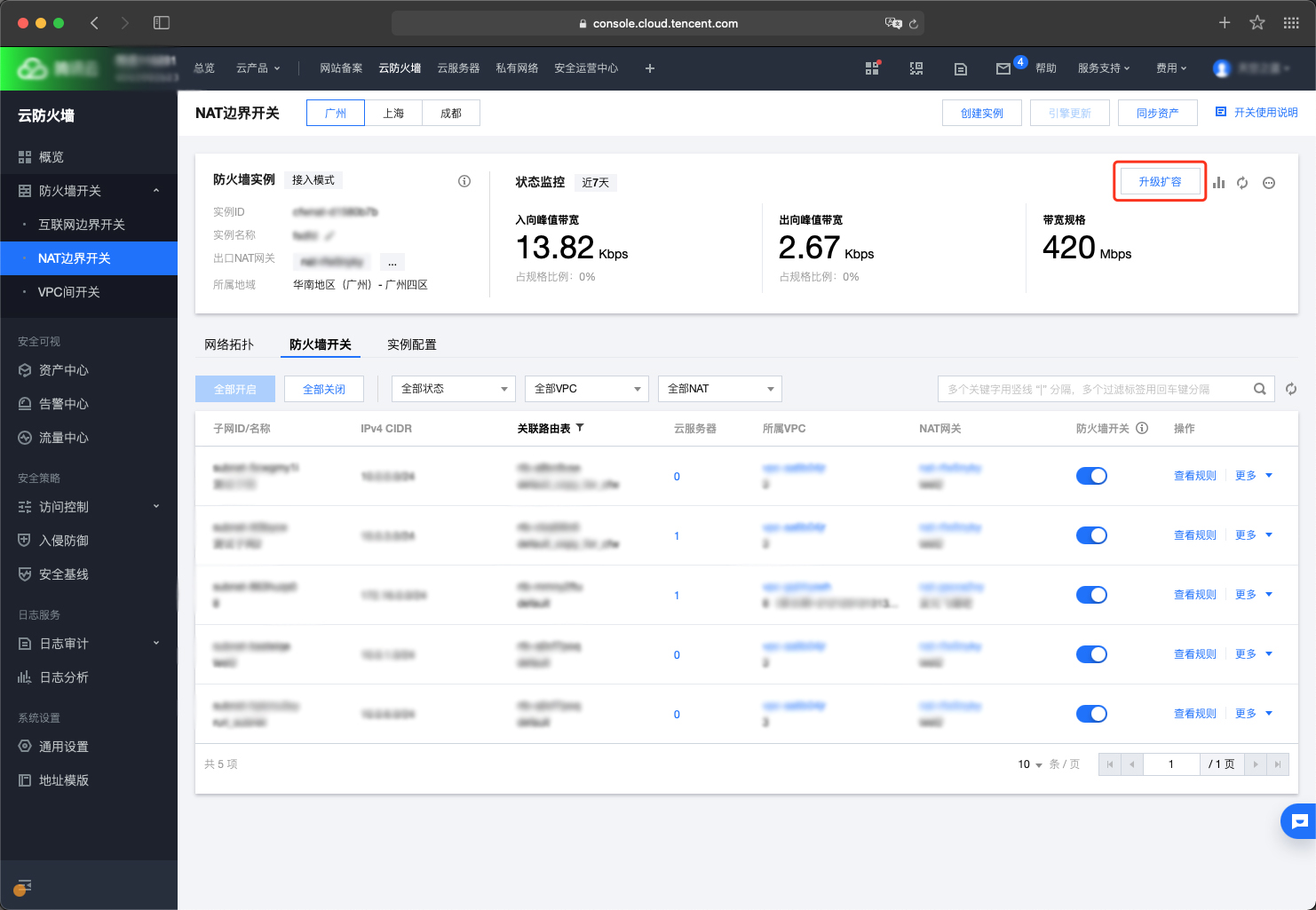

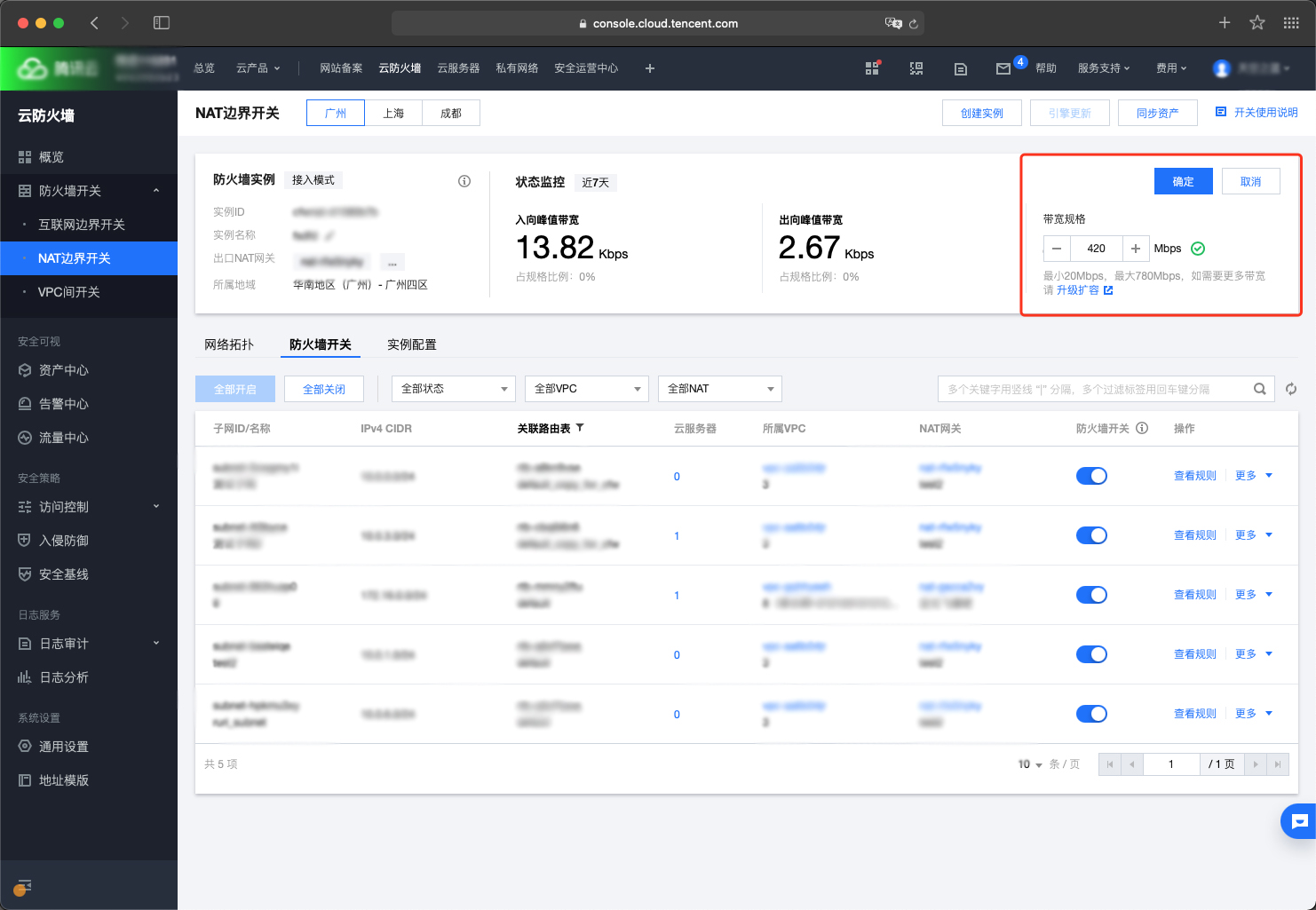

这次版本升级也提供了NAT边界防火墙的扩容能力,用户可以根据自身业务的流量大小,动态调整NAT边界防火墙的带宽,从而提升使用效率,节约成本

- 较小范围调整:无需任何网络抖动

- 较大范围调整:仅1-2秒网络抖动,支持会话复制,业务基本无感知

- 支持缩容释放,当业务高峰期过去,可以通过缩容降低带宽,释放资源空间

以上就是腾讯云防火墙2.1.0 版本的主要更新内容,NAT边界防火墙作为云上主动外联管控的一大利器将会持续的得到演进与优化,其中包含一些我们正在进行的工作,在未来一定会有更COOL的事情发生!