今天我们来看看这种反爬混淆,仅仅提供学术交流

首先搜一下这个关键字:MmEwMD 就不截图了什么也搜不到。

调用堆栈看一看,先看第一个

重度混淆 断点看看

我们发现他是hook了 请求的对象,断点断在send上,我们知道js的请求对象send是post提交数据,而url是在请求对象的open方法所以我们看下他这个函数的外部对象

我们看到他上个函数就是open,我们在这里下断点,重新提交

断点之后我们发现是没问题的,既然这里是正常的链接,提交就多了一个加密字段,我们继续往下看

走到这里我们发现有加密值了_$Fe(arguments[1]);返回的

进入_$Fe方法我们断点

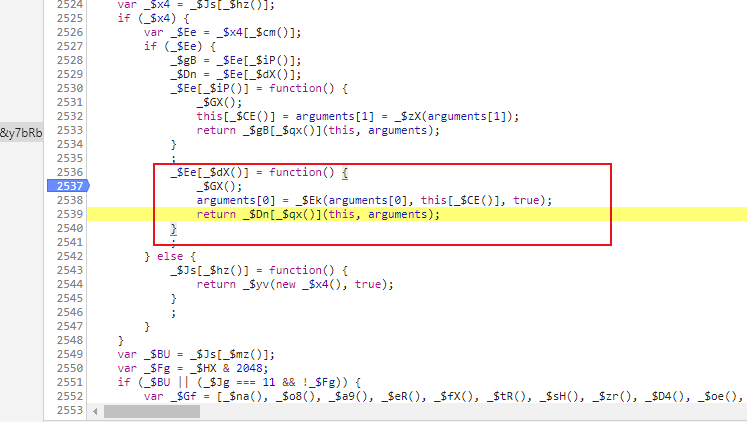

断下来我们f10单步走看他加密是在哪里出现的

我们看到是这里出现的我们看下参数

Javascript逆向思路分享,由浅入深,如果觉得此文对你有帮助,学到了,可以分享给你小伙伴一起学习。当然我们并不针对某个网站或者某个参数,只适用于学习交流。