腾讯安全2021年报告白皮书合集(附下载)

2021年,腾讯安全联合行业伙伴撰写发布共17份网络安全产业相关报告和白皮书,内容涵盖DDoS攻击、勒索病毒、零信任、隐私合规安全、车联网安全、游戏安全等多个备受行业关注的领域,希望基于腾讯安全的数据分析和总结,能为安全行业的发展研究提供帮助。

腾讯安全2021年报告白皮书合集(附下载)

2021年,腾讯安全联合行业伙伴撰写发布共17份网络安全产业相关报告和白皮书,内容涵盖DDoS攻击、勒索病毒、零信任、隐私合规安全、车联网安全、游戏安全等多个备受行业关注的领域,希望基于腾讯安全的数据分析和总结,能为安全行业的发展研究提供帮助。

数字时代需要怎样的“安全基座”?首批零信任/SASE标准和评估成果即将揭晓

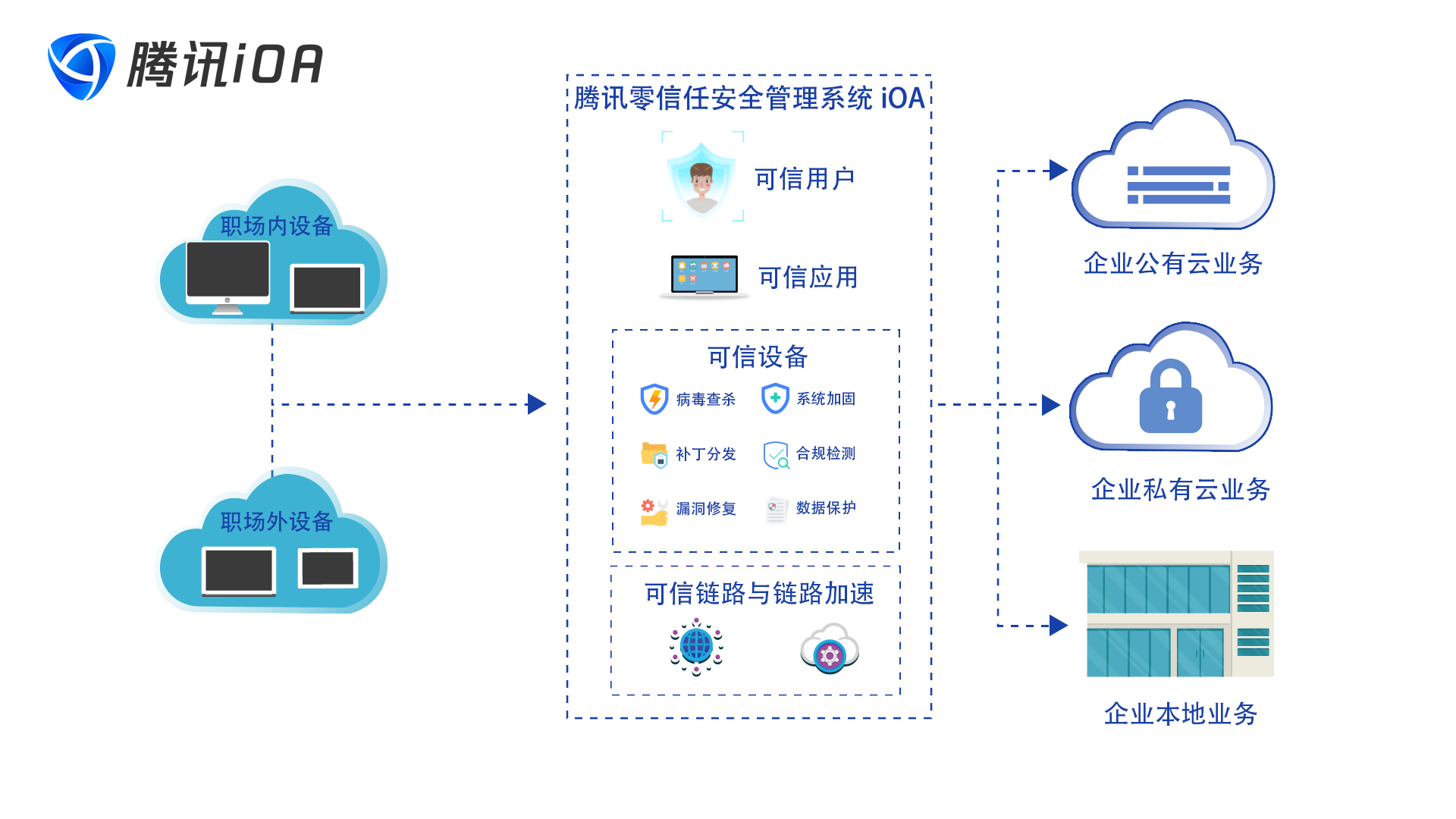

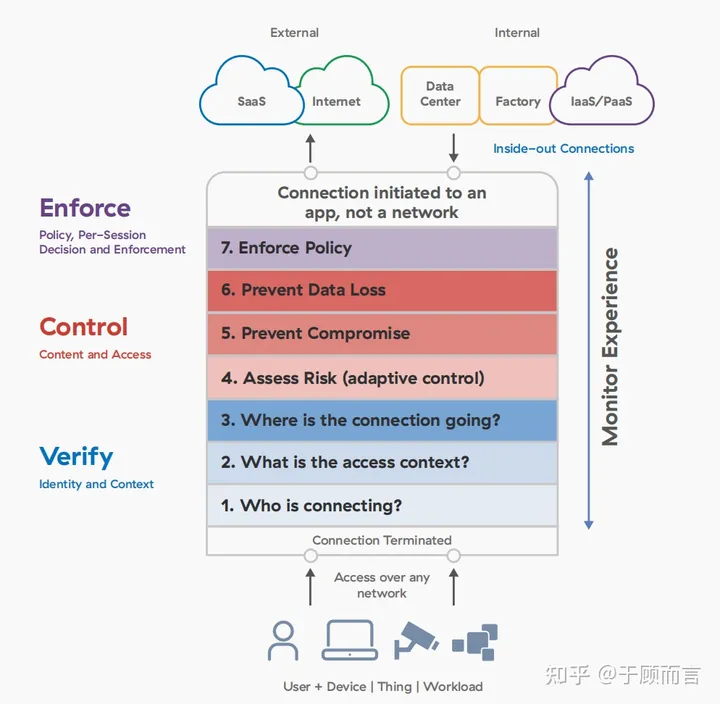

随着企业纷纷拥抱数字化转型,IT架构从以传统数据中心为核心向以云计算为承载的数字基础设施转变,多云、混合云成为主要形态,远程办公和供应链协作成为趋势,以数据中心内部和外部进行划分的安全边界被打破,传统安全架构遭遇瓶颈,适应企业云上安全需求的新一代安全体系亟待建立。

数字时代需要怎样的“安全基座”?首批零信任/SASE标准和评估成果即将揭晓

随着企业纷纷拥抱数字化转型,IT架构从以传统数据中心为核心向以云计算为承载的数字基础设施转变,多云、混合云成为主要形态,远程办公和供应链协作成为趋势,以数据中心内部和外部进行划分的安全边界被打破,传统安全架构遭遇瓶颈,适应企业云上安全需求的新一代安全体系亟待建立。

不止于零信任,派拉“数字安全云战略”的野望

新一代消费者对互联网极致便捷体验的渴望,倒逼企业对市场需求的响应不再是以月为周期,而是以天甚至是小时为单位。

玩转云网络,这里有一份VMware最强指南

伴随数字化转型步入深水区,作为数字化基石的云技术也一直在潜移默化的变化着,10余年时间里,从公有云到私有云,从混合云到行业云……

为什么云原生环境下需要零信任安全

零信任安全不是一种特定技术、产品,而是一种基于“不相信任何人”理念的安全模型。Forrester[1]将零信任定义为“默认情况下拒绝访问应用程序和数据的信息安全模型。威胁预防是通过仅使用策略授予对网络和工作负载的访问权限来实现的,并通过跨用户及其相关设备的持续、上下文、基于风险的验证来通知”。包含以下四个原则:

为什么云原生环境下需要零信任安全

零信任安全不是一种特定技术、产品,而是一种基于“不相信任何人”理念的安全模型。Forrester[1]将零信任定义为“默认情况下拒绝访问应用程序和数据的信息安全模型。威胁预防是通过仅使用策略授予对网络和工作负载的访问权限来实现的,并通过跨用户及其相关设备的持续、上下文、基于风险的验证来通知”。包含以下四个原则:

【直播预约】双直播间首次启用 | CIS大会夏日版5天后见

突破一成不变的固有印象,将持续创新赋能螺旋上升的网安产业环境,我们畅想在下一个十年,网络安全大会的业态将会发生何种改变?

2022年7月8日上午9点,「CIS大会夏日版·Summer Live」将在CIS官网、FreeBuf视频号、安全419视频号开启同步直播。CIS夏日版首次采用虚拟实景演播模式,通过「零信任安全论坛」、「实网对抗与攻防演练专场」和「CIS首席信息安全官闭门高峰论坛」,CIS大会夏日版将携二十余位专家学者,讨论当前时代下的技术与变革,在网络安全时代机遇与挑战交叉的十字路口,探索展望未来网安

网络攻击肆虐,高校如何构筑网络安全屏障?

随着人工智能、大数据、物联网等新一代信息技术的迅猛发展,教育信息化2.0和智慧校园建设快速推进。但与此同时,挖矿木马、勒索病毒、钓鱼邮件等网络安全威胁层出不穷,对高校数字化变革与信息化发展带来极大的挑战。

什么是“零信任”网络

“零信任”是一个安全术语也是一个安全概念,它将网络防御的边界缩小到单个或更小的资源组,其中心思想是企业不应自动信任内部或外部的任何人/事/物、不应该根据物理或网络位置对系统授予完全可信的权限,应在授权前对任何试图接入企业系统的人/事/物进行验证、对数据资源的访问只有当资源需要的时候才授予。

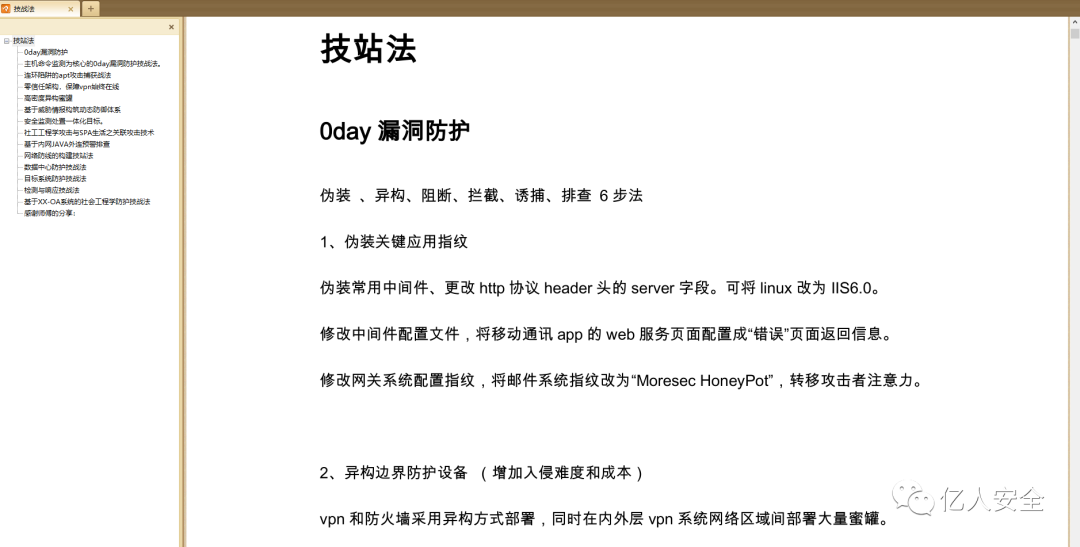

红蓝对抗|常见技战法总结

伪装常用中间件、更改http协议header头的server字段。可将linux改为IIS6.0。

零信任安全的认知

安全性在软件架构体系中的地位举足轻重,不仅是非功能性约束的重要考量领域,而且是业务本身的根本性功能需求。安全性同样涉及着诸多的领域,从基础设施到网络空间,从应用安全到数据安全,从访问控制到恶意软件,构建一个安全的系统体系同样是与时俱进。

【翻译】零信任架构准则(五)Don't trust any network

全面监控必不可少,因为设备和服务更容易受到网络攻击。在零信任架构中,随着设备,服务和用户行为的持续评估,我们的监控策略很可能发生改变。我们应该持续进行监控,并将用户流量通过安全传输(相互验证的TLS)定期导出到指定组件去分析,比如说用户访问的行为,是否是正常工作时间或正常工作地(发生异常很有可能是攻击者)。了解我们的服务,并了解用户与服务之间的交互也很重要,我们在监控中,观察设备,用户和服务正在执行哪些操作以及它们正在访问哪些数据,观察并验证它们是否按照你的预期执行。

Nomad 系列-Nomad+Traefik+Tailscale 集成实现零信任安全

•Nomad 系列文章[1]•Traefik 系列文章[2]•Tailscale 系列文章[3]

解剖零信系列之——零信任会淘汰VPN吗?

现阶段,零信任将和传统VPN并存(主要受限于机构进行零信任改造、升级的速度);长远看,零信任解决方案将会替代传统VPN的全部功能和适用场景,部分传统VPN产品可能会根据零信任理念扩展升级成为零信任的核心组件(这种情况下,VPN原始的概念实际已不存在)。