XSS、CSRF、SSRF

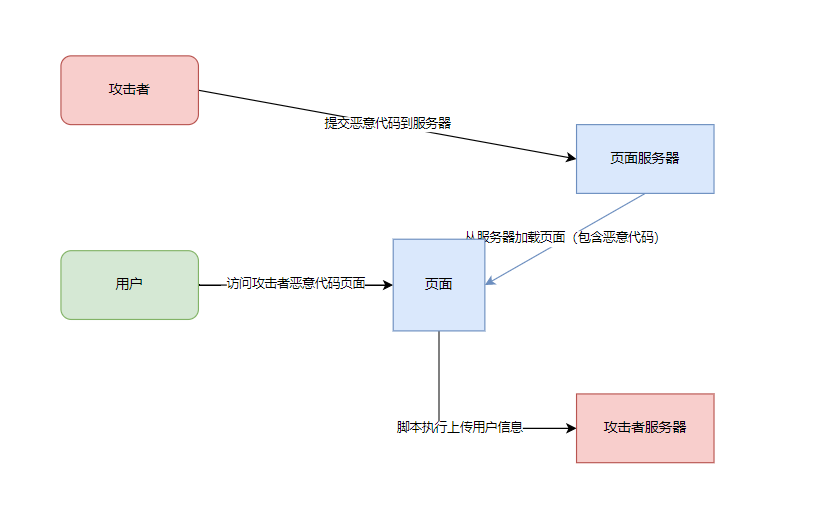

XSS,CSRF,SSRF三种常见的Web服务端漏洞均是由于,服务器端对用户提供的可控数据过于信任或者过滤不严导致的。

全网通用Python点赞器

全文涉及的伪代码,使用 Python 编写,由于是伪代码的原因,不懂 Python,你也能看懂。

关于Django上线后的CSRF问题

首先在宝塔上安装Python项目管理器,采用如下配置,能够快速搭建Django项目。

利用XSS进行CSRF,同源策略

更多的同源策略信息和跨域请求见:Jsonp&Cors跨域(同源策略、跨域、劫持漏洞)

前端安全防护:XSS、CSRF攻防策略与实战

跨站脚本攻击(XSS)和跨站请求伪造(CSRF)是威胁用户数据安全和网站稳定性的两大主要风险。在本文中,我将深入剖析这两种攻击方式的特点与危害,介绍针对性的防御策略,并通过代码示例演示如何在实际开发中有效实施这些防护措施。

【漏洞学习】挖掘CSRF漏洞

上半年就说要写怎么挖csrf漏洞了,主要是懒....后面就忘记写了。今天正好有人问到,索性就写一篇文章出来

Web安全系列——CSRF攻击

CSRF攻击给网站身份验证、用户账户和个人隐私带来极大威胁。了解 CSRF 攻击的流程、原理与防御措施,是构建安全可靠的Web应用程序的必要条件。

一文深入了解CSRF漏洞

**跨站请求伪造**(英语:Cross-site request forgery),也被称为 **one-click attack** 或者 **session riding**,通常缩写为 **CSRF** 或者 **XSRF**, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨站脚本(XSS)相比,**XSS** 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

什么是跨站请求伪造CSRF

一旦点了超链接 ,发现钱少了,一查记录给了群主,群里声讨,被认定为黑粉,被踢出了群聊,芭比kill了。

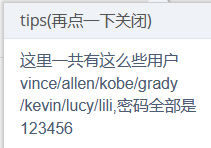

[PiKaChu靶场通关]CSRF

跨站请求伪造(英语:Cross-site request forgery),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨网站脚本(XSS)相比,XSS 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

Laravel CSRF 保护

跨站点请求伪造(英语:Cross-site request forgery)是一种恶意利用,利用这种手段,代表经过身份验证的用户执行未经授权的命令。值得庆幸的是,Laravel 可以轻松保护您的应用程序免受跨站点请求伪造(CSRF)攻击。

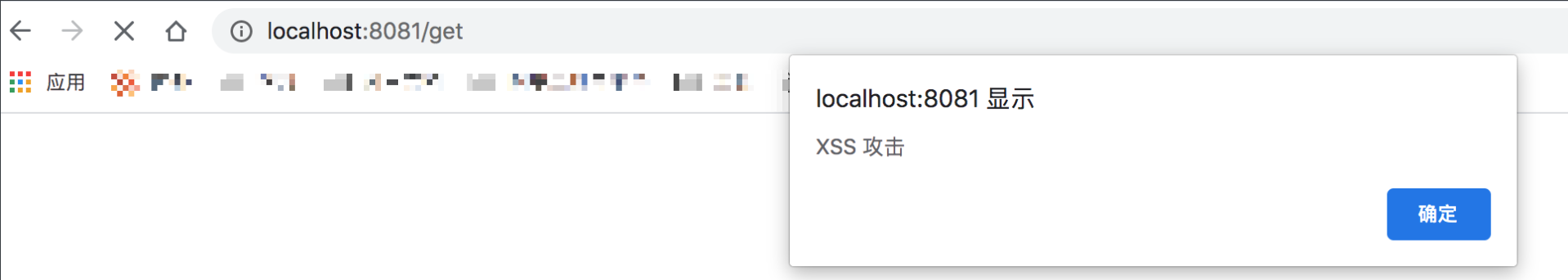

面试之-理解XSS、CSRF攻击原理与实践

xss是指攻击者在目标网站的网页上植入恶意代码,从而对正常用户进行劫持、获取用户隐私信息。

对CSRF的理解及防范

假定a是一个银行网站, b是一个危险网站. 当用户在访问a, 并且session并未结束的情况下, 去访问b网站, b网站就可以通过隐藏的url或者是表单来伪造用户对a的get或者post操作.

保护你的网站免受黑客攻击:深入解析XSS和CSRF漏洞

👋 你好,我是 Lorin 洛林,一位 Java 后端技术开发者!座右铭:Technology has the power to make the world a better place.

使用 Nonce 防止 WordPress 网站受到 CSRF 攻击

CSRF(Cross-site request forgery)跨站请求伪造:攻击者诱导受害者进入第三方网站,在第三方网站中,向被攻击网站发送跨站请求。利用受害者在被攻击网站已经获取的注册凭证,绕过后台的用户验证,达到冒充用户对被攻击的网站执行某项操作的目的。

使用 Nonce 防止 WordPress 网站受到 CSRF 攻击

CSRF(Cross-site request forgery)跨站请求伪造:攻击者诱导受害者进入第三方网站,在第三方网站中,向被攻击网站发送跨站请求。利用受害者在被攻击网站已经获取的注册凭证,绕过后台的用户验证,达到冒充用户对被攻击的网站执行某项操作的目的。

[PiKaChu靶场通关]CSRF

跨站请求伪造(英语:Cross-site request forgery),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨网站脚本(XSS)相比,XSS 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

一文深入了解CSRF漏洞

**跨站请求伪造**(英语:Cross-site request forgery),也被称为 **one-click attack** 或者 **session riding**,通常缩写为 **CSRF** 或者 **XSRF**, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨站脚本(XSS)相比,**XSS** 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

关于Django上线后的CSRF问题

首先在宝塔上安装Python项目管理器,采用如下配置,能够快速搭建Django项目。

利用XSS进行CSRF,同源策略

更多的同源策略信息和跨域请求见:Jsonp&Cors跨域(同源策略、跨域、劫持漏洞)